Linux CA证书服务器是企业级网络安全架构中的核心组件,主要用于数字证书的申请、颁发、管理和吊销,确保网络通信中的身份认证与数据加密安全性,以下从部署架构、核心功能、实施步骤及运维管理等方面进行详细阐述。

Linux CA证书服务器的核心架构

Linux CA证书服务器通常基于开源工具如OpenSSL或EJBCA构建,其核心架构包含以下模块:

- CA核心服务:负责证书签名的私钥存储、证书模板管理及CRL(证书吊销列表)生成,私钥需存储在离线环境或硬件安全模块(HSM)中,确保不被非法获取。

- 数据库模块:存储证书申请信息、颁发记录及吊销状态,常用MySQL或PostgreSQL实现,支持高可用集群部署。

- Web管理界面:提供用户申请证书、管理员审核证书的交互界面,可通过Tomcat+Apache或Nginx部署。

- RA(Registration Authority)子系统:作为CA的分支代理,负责验证申请者身份,减轻CA主服务器负载,适合分布式部署场景。

核心功能与业务流程

证书生命周期管理

- 申请阶段:用户通过CSR(证书签名请求)提交公钥及身份信息,RA验证后提交CA。

- 颁发阶段:CA验证通过后,使用私钥对证书签名,并通过LDAP或OCSP协议发布。

- 吊销阶段:当私钥泄露或证书过期时,CA将证书序列号加入CRL,并同步至分布式节点。

证书类型支持

| 证书类型 | 适用场景 | 有效期 | 签名算法 |

|---|---|---|---|

| SSL/TLS证书 | HTTPS网站加密通信 | 1-3年 | RSA 2048/ECDSA |

| 代码签名证书 | 软件开发商代码验证 | 1-2年 | SHA-256+RSA |

| VPN客户端证书 | 远程接入身份认证 | 6个月-2年 | ECC P-256 |

| 邮件证书 | S/MIME加密邮件 | 1年 | RSA 3072 |

安全机制

- 双因子认证:管理员操作CA时需结合USB Key动态口令。

- 审计日志:记录所有证书操作,满足等保2.0三级要求。

- 密钥分离:签名密钥与加密密钥分存储,降低单点风险。

部署实施步骤(以CentOS 7+EJBCA为例)

环境准备

# 关闭防火墙与SELinux systemctl stop firewalld && setenforce 0 # 安装JDK与Tomcat yum install -y java-1.8.0-openjdk tomcat

安装EJBCA

# 下载EJBCA社区版 wget https://downloads.ejbca.org/ejbca/ejbca_7.4.2.zip unzip ejbca_7.4.2.zip && cd ejbca_7.4.2 # 执行安装脚本 ./install

配置CA

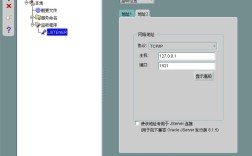

- 登录EJBCA管理界面,创建根CA与中间CA:

- 选择"CA Functions" → "Create New CA" → 输入CA名称(如"CompanyRootCA")。

- 设置证书模板,包含CRL分发点(CDP)与OCSP服务器地址。

- 生成CA密钥对:

算法选择RSA 4096,密钥保护方式设为"Password Protected"。

颁发服务器证书

为Tomcat配置SSL证书:

# 创建CSR keytool -genkeypair -alias tomcat -keyalg RSA -keystore keystore.jks # 提交至CA并获取证书 # 将证书导入Tomcat配置 vi /usr/share/tomcat/conf/server.xml

在<Connector>标签中添加:

SSLCertificateFile="/path/to/tomcat.crt" SSLCertificateKeyFile="/path/to/tomcat.key"

配置OCSP与CRL

- 在EJBCA中启用OCSP服务:

进入"OCSP Configuration" → 设置响应缓存时间(如300秒)。

- 定时生成CRL:

# 通过cron任务每日生成CRL 0 0 * * * /path/to/ejbca/bin/crlgen.sh

运维管理要点

- 备份策略:

- 每日备份CA私钥(加密存储)与数据库。

- 每月测试备份恢复流程。

- 监控告警:

- 使用Zabbix监控CRL更新时间、证书到期数量。

- 设置OCSP响应延迟阈值(>2秒触发告警)。

- 合规审计:

- 每季度检查证书申请流程是否符合《电子签名法》要求。

- 定期扫描证书吊销状态(通过OCSP客户端工具)。

相关问答FAQs

Q1: 如何解决客户端信任自签名CA证书的问题?

A1: 需将CA证书根证书(如CompanyRootCA.crt)分发至客户端信任存储。

- Windows系统:双击证书文件,选择“安装证书”→“受信任的根证书颁发机构”。

- Linux系统:复制至

/etc/pki/ca-trust/source/anchors/,执行update-ca-trust。 - 移动端:通过MDM或邮件分发证书,用户手动安装至系统信任区。

Q2: 证书吊销后客户端仍能验证通过怎么办?

A2: 需检查以下三点:

- CRL分发点配置:确保证书中的CDP URL可访问(如

http://ca.company.com/crl/CompanyRootCA.crl)。 - OCSP缓存问题:客户端可能缓存了OCSP响应,可通过重启浏览器或清除证书缓存解决。

- 时间同步:客户端与CA服务器时间差超过±5分钟会导致OCSP验证失败,配置NTP同步时间即可。

通过上述配置与管理,Linux CA证书服务器可有效构建企业内部可信身份体系,为VPN、Web服务、邮件系统等提供安全基础支撑,实际部署中需结合业务需求调整证书策略,并定期进行安全评估与漏洞扫描。