OpenFire服务器证书是保障XMPP即时通讯安全通信的核心组件,主要用于验证服务器身份、加密数据传输以及确保通信内容的完整性与机密性,在OpenFire部署过程中,正确配置和管理服务器证书不仅能够防止中间人攻击(MITM),还能提升用户对服务的信任度,以下从证书的作用、类型、生成与配置、常见问题及优化建议等方面进行详细阐述。

OpenFire服务器证书的核心作用

OpenFire基于XMPP协议运行,默认端口为5222(客户端连接)、5269(服务器间通信)以及HTTPS端口(管理界面),这些通信通道若未启用加密,数据将以明文传输,易被窃听或篡改,服务器证书通过SSL/TLS协议实现加密通信,其作用主要体现在三个方面:

- 身份验证:证书中包含服务器的域名或IP地址,客户端连接时可通过证书验证服务器的真实性,避免连接到恶意伪造的服务器。

- 数据加密:证书配合非对称加密算法(如RSA、ECC)和对称加密算法(如AES),对传输的聊天消息、文件、登录凭证等数据进行加密,防止数据在传输过程中被窃取。

- 完整性校验:证书使用哈希算法(如SHA-256)对通信数据进行签名,确保数据在传输过程中未被篡改,保障消息的真实性。

OpenFire服务器证书的类型

根据签发机构的不同,OpenFire服务器证书可分为三类,其适用场景和安全性存在差异:

| 证书类型 | 签发机构 | 适用场景 | 安全性 | 成本 |

|---|---|---|---|---|

| 自签名证书 | 用户自己生成(如OpenFire内置工具) | 测试环境、内部通讯系统,或对成本敏感且用户群体固定的场景 | 低 | 免费 |

| 免费DV证书 | Let's Encrypt等公共CA机构 | 个人网站、小型团队通讯,或需要基本HTTPS加密但预算有限的项目 | 中 | 免费 |

| 付费证书(DV/OV/EV) | 商业CA机构(如DigiCert、Sectigo) | 企业级应用、对外服务、需满足合规性要求(如GDPR、HIPAA)的场景 | 高 | 每年数百至数千元 |

- 自签名证书:由OpenFire的“证书生成向导”创建,证书中的“颁发者”和“主题”均为服务器自身,客户端首次连接时会提示“证书不受信任”,需手动信任后方可使用,适合内部测试或非公开场景。

- 免费DV证书:由Let's Encrypt自动签发,仅验证域名所有权,不验证企业信息,适用于小型项目,但有效期较短(90天),需定期自动续签。

- 付费证书:分为域名验证(DV)、组织验证(OV)和扩展验证(EV),OV证书验证企业组织信息,EV证书在浏览器地址栏显示绿色企业名称,安全性最高,适合金融、医疗等对身份真实性要求极高的行业。

OpenFire服务器证书的生成与配置

自签名证书的生成与配置

OpenFire内置了证书管理工具,可通过以下步骤生成自签名证书:

- 步骤1:登录OpenFire管理后台,进入“服务器设置”>“证书管理”。

- 步骤2:点击“创建新证书”,选择“创建自签名证书”,填写证书信息(如域名、组织名称、有效期等)。

- 步骤3:选择密钥算法(推荐RSA 2048位或ECC 256位)和哈希算法(推荐SHA-256)。

- 步骤4:保存证书并启用SSL/TLS,在“服务器设置”>“连接设置”中勾选“启用SSL/TLS”和“启用STARTTLS”。

配置完成后,客户端连接时需在设置中手动信任自签名证书,否则会提示证书错误。

第三方证书的导入与配置

若使用商业CA或Let's Encrypt证书,需通过以下步骤导入:

- 步骤1:向CA机构提交证书签发请求(CSR),OpenFire可通过“证书管理”>“生成CSR”创建CSR文件,包含公钥和服务器身份信息。

- 步骤2:将CSR提交给CA机构,获取证书文件(通常包括.crt或.pem格式的服务器证书和中间证书链)。

- 步骤3:在OpenFire“证书管理”中点击“导入证书”,上传服务器证书和中间证书链(注意顺序:服务器证书在上,中间证书在下)。

- 步骤4:重启OpenFire服务,使证书配置生效。

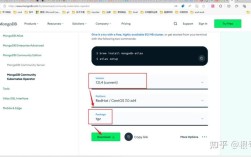

Let's Encrypt证书的自动配置

对于动态IP或需要自动续签的场景,可通过脚本结合OpenFire API实现Let's Encrypt证书的自动更新:

- 脚本示例:使用

acme.sh客户端申请Let's Encrypt证书,并通过OpenFire的REST API导入证书。acme.sh --issue --domain xmpp.example.com --standalone acme.sh --install-cert -d xmpp.example.com --key-file /path/to/key.pem --fullchain-file /path/to/cert.pem curl -u admin:password -X POST -F "file=@/path/to/cert.pem" https://openfire.example.com/plugins/restapi/v1/certificates

配置cron任务每月执行一次续签脚本,确保证书有效性。

常见问题与优化建议

客户端提示“证书不受信任”或“域名不匹配”

- 原因:自签名证书未在客户端信任,或证书中的域名与客户端连接的域名不一致(如证书为

xmpp.example.com,客户端却用IP连接)。 - 解决方案:

- 自签名证书:导出证书文件(.crt),在客户端操作系统中导入为“受信任的根证书颁发机构”。

- 域名不匹配:确保证书中的“主题备用名称”(SAN)包含所有可能使用的域名(如主域名、IP地址、子域名),或使用通配符证书(如

*.example.com)。

证书过期导致服务中断

- 原因:未及时续签证书,特别是Let's Encrypt证书仅有效期90天。

- 解决方案:

- 设置自动续签任务(如cron脚本),或使用OpenFire的“证书到期提醒”功能(需提前配置管理员邮箱)。

- 商业证书需提前30天联系CA机构续签,避免服务中断。

SSL/TLS连接失败

- 原因:证书格式错误、密钥算法不兼容(如仅支持SHA-1的旧客户端),或防火墙未开放相关端口(5222、5269、7443)。

- 解决方案:

- 检查证书格式是否为PEM,避免使用DER或PFX格式(需转换为PEM)。

- 在OpenFire“系统属性”>“SSL/TLS”中禁用不安全的协议(如SSLv3、TLS 1.0),仅保留TLS 1.2及以上版本。

- 确认防火墙规则允许TCP端口5222(C2S)、5269(S2S)和7443(管理界面HTTPS)的访问。

相关问答FAQs

Q1:OpenFire服务器证书支持哪些加密算法?如何选择?

A1:OpenFire支持RSA(2048/4096位)、ECC(256/384位)等密钥算法,以及SHA-256、SHA-384等哈希算法,推荐优先选择ECC 256位,其安全性相当于RSA 2048位,但计算效率更高;若需兼容旧客户端,可选择RSA 2048位,避免使用SHA-1等已被破解的算法。

Q2:如何检查OpenFire服务器证书的有效性和配置是否正确?

A2:可通过以下方式检查:

- 浏览器访问:打开

https://your-openfire-server:7443,查看证书详情,确认颁发机构、有效期、域名是否正确。 - 命令行工具:使用

openssl s_client -connect your-openfire-server:7443命令,查看证书链和协议支持情况。 - 在线检测工具:使用SSL Labs的SSL Test(https://www.ssllabs.com/ssltest/),输入域名后可获取详细的证书评分和配置建议,包括协议支持、 cipher suite强度等。