在Linux系统中搭建L2TP(Layer 2 Tunneling Protocol)服务器是一种常见的VPN解决方案,它能够为远程用户提供安全的网络接入服务,L2TP通常与IPsec协议结合使用,通过加密和认证机制保护数据传输的安全性,以下将详细介绍在Linux环境下配置L2TP服务器的步骤、关键组件及注意事项。

需要确保操作系统已满足基本要求,推荐使用Ubuntu 20.04或CentOS 8等主流发行版,并确保系统已更新至最新状态,安装必要的软件包是第一步,对于Ubuntu系统,可通过apt-get install xl2tpd strongswan命令安装L2TP守护进程和IPsec工具;对于CentOS系统,则使用yum install xl2tpd strongswan,这些软件包分别负责L2TP隧道的建立和IPsec加密隧道的协商。

配置IPsec是保障L2TP安全的核心环节,编辑/etc/ipsec.conf文件,定义连接策略,通常包括认证方式(如预共享密钥)、加密算法(如AES-256)和模式(如隧道模式),在/etc/ipsec.secrets文件中配置预共享密钥,格式为%any %any : PSK "your_shared_key",其中your_shared_key需替换为自定义的强密码,还需启用内核IPsec转发功能,通过修改/etc/sysctl.conf文件中的net.ipv4.ip_forward=1并执行sysctl -p使配置生效。

接下来配置L2TP守护进程,编辑/etc/xl2tpd/xl2tpd.conf文件,设置全局参数如listen-addr(服务器监听IP地址)和ipsec saref = yes(启用IPsec SA引用),在/etc/xl2tpd/l2tp-secrets文件中定义用户认证信息,格式为username password * *,其中username和password分别为客户端的登录凭据,为客户端分配IP地址池,可通过编辑/etc/ppp/options.xl2tpd文件实现,添加localip 192.168.100.1(服务器端IP)和remoteip 192.168.100.100-200(客户端IP范围)。

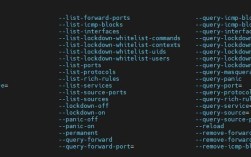

防火墙规则配置是确保L2TP服务可访问的关键,需要开放UDP端口500(IPsec IKE)、4500(IPsec NAT-T)和1701(L2TP),对于使用UFW的Ubuntu系统,可通过ufw allow 500/udp、ufw allow 4500/udp和uff allow 1701/udp命令开放端口,需启用NAT转发,将客户端流量通过MASQUERADE规则转发到公网接口,例如iptables -t nat -A POSTROUTING -s 192.168.100.0/24 -o eth0 -j MASQUERADE。

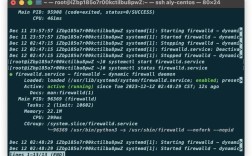

服务启动与故障排查是最后一步,依次启动ipsec、xl2tpd和systemctl enable设置开机自启,可通过ipsec status检查IPsec连接状态,journalctl -u xl2tpd查看L2TP日志,常见问题包括防火墙拦截、IPsec协商失败或IP地址池耗尽,需逐一排查配置文件和系统日志。

以下是配置过程中涉及的参数说明表:

| 配置文件 | 关键参数 | 说明 |

|---|---|---|

| /etc/ipsec.conf | auth=esp | 认证协议 |

| ike=aes256-sha2-modp2048 | IKE阶段1加密算法 | |

| esp=aes256-sha2-modp2048 | ESP阶段2加密算法 | |

| /etc/xl2tpd/xl2tpd.conf | listen-addr=192.168.1.100 | 服务器监听IP |

| ipsec saref=yes | 启用IPsec SA引用 | |

| /etc/ppp/options.xl2tpd | ms-dns=8.8.8.8 | 客户端DNS服务器 |

| require-chap=1 | 强制使用CHAP认证 |

在部署过程中,需注意以下几点:1)预共享密钥和用户密码需使用强密码策略;2)避免在公网直接暴露L2TP端口,建议结合防火墙白名单机制;3)定期更新系统和软件包以修复安全漏洞;4)对于高并发场景,需优化内核参数(如net.core.somaxconn)以提升性能。

相关问答FAQs:

Q1: 客户端连接L2TP服务器时提示“认证失败”,如何排查?

A1: 首先检查/etc/xl2tpd/l2tp-secrets文件中的用户名和密码是否正确;其次确认/etc/ppp/options.xl2tpd中的require-chap参数与客户端认证方式匹配;最后通过journalctl -u xl2tpd查看日志,确认是否存在加密协商问题,建议验证IPsec预共享密钥是否一致。

Q2: 如何限制L2TP客户端的访问带宽?

A2: 可通过Linux的TC(Traffic Control)工具实现,在服务器端执行以下命令:tc qdisc add dev eth0 root handle 1: htb default 30创建HTB队列;tc class add dev eth0 parent 1: classid 1:1 htb rate 1mbps设置总带宽;tc filter add dev eth0 protocol ip parent 1:0 u32 match ip dst 192.168.100.0/24 flowid 1:30将客户端IP流量绑定到特定队列,具体参数可根据实际需求调整。