VPN服务器是VPN服务的核心组成部分,它相当于用户设备与互联网之间的中转站,负责接收用户的加密数据请求,通过自身网络资源访问目标网站或服务,再将返回的加密数据传输给用户,而VPN穿透(也称为VPN穿透技术或NAT穿透)则是确保VPN连接能够成功建立并稳定运行的关键技术手段,尤其在复杂网络环境中,它解决了因网络地址转换(NAT)防火墙等设备阻隔导致的连接失败问题。

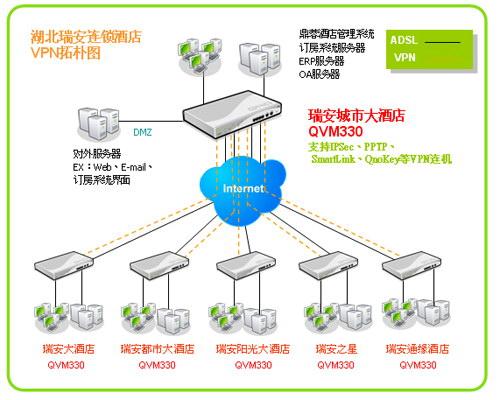

VPN服务器的工作原理基于隧道技术和加密协议,当用户设备运行VPN客户端后,会首先与VPN服务器建立安全的加密隧道,这一过程中,客户端与服务器之间会协商使用何种加密算法(如AES-256)、认证协议(如SHA-256)以及隧道封装协议(如IPsec、OpenVPN、WireGuard等),OpenVPN协议通过SSL/TLS实现加密,兼容性强且安全性高;WireGuard则以更高效的性能和简洁的代码著称,适合对速度要求较高的场景,建立隧道后,用户设备发出的所有网络数据都会被封装在VPN协议的数据包中,通过隧道传输到VPN服务器,服务器解包后,将数据以自身IP地址为源地址发送到目标网站,从而实现用户真实IP的隐藏和访问权限的扩展,VPN服务器的部署位置直接影响用户体验,通常用户会选择靠近物理位置或目标服务器的节点,以降低延迟、提高连接速度,企业级VPN服务器还会配置用户认证、流量监控、数据日志等功能,以满足安全和管理需求。

在实际使用中,VPN连接常会遇到因NAT设备阻隔而无法建立的问题,这就是VPN穿透需要解决的核心场景,NAT技术广泛应用于家庭路由器、企业防火墙等设备中,它将私有网络IP地址转换为公共IP地址,以节省IP资源并提高安全性,但这也导致外部设备(如VPN服务器)无法直接主动连接内网客户端,因为客户端的真实IP被NAT设备隐藏,VPN穿透技术通过多种方式突破这一限制,其中最常见的是UDP打洞(UDP Hole Punching)技术,以客户端A和客户端B同时连接同一VPN服务器为例,当两者需要直接通信时,VPN服务器会分别向A和B发送包含对方公网IP和端口的数据包,A和B收到数据包后,会同时向对方的公网IP和端口发送UDP请求包,由于NAT设备允许已出站的连接对应的入站数据通过,这两个请求包就像在NAT设备上“打洞”一样,使得A和B能够直接建立连接,无需经过服务器中转,STUN(Session Traversal Utilities for NAT)协议也是VPN穿透的重要辅助工具,它通过客户端向STUN服务器查询自己的公网IP和端口,帮助NAT设备完成映射表的建立,为后续打洞操作提供基础信息。

针对不同类型的NAT设备,VPN穿透技术的实现难度也有所差异,根据严格程度,NAT可分为完全锥型(Cone NAT)、受限锥型(Restricted Cone NAT)、端口受限锥型(Port Restricted Cone NAT)和对称型NAT(Symmetric NAT),完全锥型和受限锥型NAT对打洞技术的兼容性较好,通常能通过UDP打洞成功建立连接;而端口受限锥型NAT需要客户端和服务器使用相同的端口才能穿透;对称型NAT由于为每个连接分配不同的公网端口,打洞成功率极低,此时可能需要借助中继服务器(Relay Server)进行数据转发,但这会增加服务器负载和延迟,为提高穿透成功率,现代VPN客户端通常会集成多种穿透策略,如先尝试UDP打洞,失败后自动切换到TCP协议,或使用基于WebRTC的穿透技术,通过HTTP/HTTPS流量伪装VPN数据包,绕过深度包检测(DPI)设备的封锁。

VPN穿透技术的性能和稳定性直接影响用户体验,成功的穿透可以降低连接延迟、减少服务器资源占用,并支持P2P(点对点)通信等高级功能,若穿透失败,则会导致连接超时、频繁断线或速度缓慢等问题,优质的VPN服务商会持续优化穿透算法,在全球范围内部署高性能服务器节点,并针对不同地区的网络环境进行定制化配置,确保用户在各种网络条件下都能稳定使用VPN服务。

相关问答FAQs

Q1:为什么使用VPN时有时会出现连接失败,提示“NAT穿透失败”?

A:NAT穿透失败通常是由于网络环境中的NAT设备类型较为严格(如对称型NAT),或防火墙阻止了VPN协议使用的端口(如UDP 1194),部分运营商会对VPN流量进行干扰,导致穿透数据包无法正常传输,用户可以尝试切换VPN协议(如从UDP改为TCP)、更换服务器节点,或联系VPN服务商确认是否支持当前网络环境的穿透需求。

Q2:VPN穿透技术会影响数据安全性吗?

A:不会,VPN穿透技术主要解决的是网络连接建立的问题,其核心功能是帮助客户端与服务器(或客户端之间)建立通信路径,而数据的安全性仍依赖于VPN隧道所采用的加密协议(如AES-256、RSA等),只要VPN服务提供商使用了标准的加密技术,即使穿透成功,数据在传输过程中仍会被高强度加密,不会被第三方窃取或篡改。