在Windows 7操作系统中,IPsec(Internet Protocol Security,互联网协议安全)服务器功能是一项重要的网络安全特性,主要用于通过加密和身份验证机制保护网络通信的机密性、完整性和真实性,虽然Windows 7更多作为客户端操作系统使用,但其内置的IPsec功能仍可为小型网络环境或特定应用场景提供基础的安全通信保障,以下将从IPsec的基本概念、Windows 7中IPsec服务器的配置步骤、应用场景及注意事项等方面进行详细阐述。

IPsec的基本概念与作用

IPsec是一套协议簇,运行在IP层(网络层),为IP通信提供安全保障,主要包括以下核心组件:

- 安全协议:

- AH(Authentication Header,认证头):提供数据完整性验证和身份认证,但不加密数据内容。

- ESP(Encapsulating Security Payload,封装安全载荷):提供数据加密、完整性验证和身份认证,是IPsec中最常用的协议。

- 安全关联(SA):通信双方协商的一组安全参数,包括加密算法、认证算法、密钥及生存时间等,是IPsec通信的基础。

- 密钥管理:通过IKE(Internet Key Exchange,互联网密钥交换)协议动态协商和管理密钥,避免手动配置的复杂性。

在Windows 7中,IPsec可通过“高级安全Windows防火墙”进行配置,支持“服务器模式”(响应其他计算机的IPsec请求)和“客户端模式”(主动发起IPsec连接),可根据需求灵活选择。

Windows 7中IPsec服务器的配置步骤

打开“高级安全Windows防火墙”

IPsec配置集成在“高级安全Windows防火墙”中,可通过以下路径打开:

- 开始菜单 → 控制面板 → Windows防火墙 → 高级设置。

创建IPsec策略

IPsec策略是IPsec规则集合,用于定义通信的安全要求,具体步骤如下:

- 新建IPsec策略:在“高级安全Windows防火墙”右侧操作栏中,点击“新建IPsec策略”,输入策略名称(如“Server_IPsec_Policy”)和描述,点击下一步。

- 选择服务器类型:根据需求选择“服务器(响应请求)”或“隧道(仅限服务器)”,前者用于响应客户端的IPsec请求,后者用于强制通信通过IPsec隧道传输,建议选择“服务器(响应请求)”以兼容更多客户端。

- 指定请求:配置IPsec通信的初始请求方式,可选择“请求安全连接”(允许不使用IPsec的通信,但推荐使用)或“要求安全连接”(强制所有通信必须使用IPsec,否则拒绝连接)。

- 身份验证方法:选择通信双方的身份验证方式,Windows 7支持以下几种:

- 证书:使用数字证书进行身份验证,安全性最高,需提前配置证书(如从内部CA颁发)。

- Kerberos:基于域环境的Kerberos协议验证,适用于Active Directory域环境。

- 预共享密钥:双方配置相同的密钥,简单但安全性较低,仅适用于小型网络或测试环境。

- PSK(预共享密钥):需设置密钥(如“SecureKey123!”),并确保客户端与服务器密钥一致。

- 请求安全:配置IPsec安全要求,包括协议(AH/ESP)、加密算法(如AES-256)、认证算法(如SHA-256)、密钥交换协议(如DH Group 2)等,建议选择高强度算法,如下表所示:

| 安全类别 | 推荐选项 | 说明 |

|---|---|---|

| IPsec协议 | ESP | ESP同时提供加密和认证,安全性高于AH |

| 加密算法 | AES-256 | 强度高,适合敏感数据传输 |

| 认证算法 | SHA-256 | 比SHA-1更安全,避免碰撞攻击 |

| 密钥交换协议 | DH Group 2 (ECP 256位) | 提供前向安全性,防止密钥泄露风险 |

| 完整性算法 | SHA-256 | 确保数据未被篡改 |

- 完成策略创建:确认配置信息后,点击“完成”,新建的策略将显示在“IPsec策略”列表中。

绑定策略与网络连接

- 选择策略:在“IPsec策略”列表中右键点击新建的策略,选择“属性”。

- 绑定到网络接口:切换到“常规”选项卡,勾选“应用于域配置文件、专用配置文件和公用配置文件”(根据实际网络环境选择),或仅绑定到特定接口(如“本地连接”)。

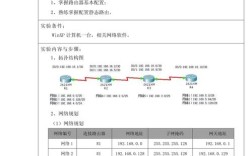

- 配置筛选器:在“规则”选项卡中,可定义IPsec通信的源IP、目标IP、协议和端口等,仅允许192.168.1.0/24网段的客户端通过TCP端口443访问服务器,需添加以下筛选器:

- 源IP:192.168.1.0/24

- 目标IP:本机IP

- 协议和端口:TCP,本地端口443

启用策略并测试

- 启用策略:右键点击策略,选择“启用”,IPsec规则将立即生效。

- 测试连接:从客户端计算机(如另一台Windows 7或Windows 10设备)尝试访问服务器IP地址,验证是否成功建立IPsec连接,可通过以下命令检查状态:

netsh advfirewall show global

若显示“IPsec正在运行”,则表示策略已生效。

Windows 7 IPsec服务器的应用场景

- 远程办公安全接入:

为远程员工提供安全的VPN接入,通过IPsec加密远程客户端与公司内网之间的通信,防止数据在传输过程中被窃取或篡改。 - 服务器间安全通信:

在内部网络中,两台或多台服务器(如数据库服务器与应用服务器)之间通过IPsec建立安全通道,确保敏感数据(如用户信息、交易记录)的传输安全。 - 分支机构互联:

通过IPsec隧道连接不同分支机构的局域网,实现分支机构间数据的安全传输,替代传统VPN设备,降低成本。 - 合规性要求:

某些行业(如金融、医疗)对数据传输有严格的加密要求,IPsec可满足等保(信息安全等级保护)或行业合规标准。

注意事项与常见问题

- 兼容性:

Windows 7的IPsec功能与其他Windows版本(如Windows 10、Windows Server)基本兼容,但非Windows客户端(如Linux、macOS)需支持IPsec协议(如通过StrongSwan、Libreswan等工具配置)。 - 证书管理:

若使用证书身份验证,需确保证书有效且信任链完整,客户端需安装服务器证书或将其导入“受信任的根证书颁发机构”存储区。 - 防火墙规则冲突:

IPsec策略可能与现有防火墙规则冲突(如阻止特定端口的规则),需检查“高级安全Windows防火墙”中“入站规则”和“出站规则”的优先级,避免IPsec通信被阻止。 - 性能影响:

加密和解密操作会增加CPU负担,对于高并发服务器,建议使用硬件加速(如支持AES-NI的CPU)或优化算法(如选择AES-128而非AES-256)以降低性能损耗。

相关问答FAQs

问题1:Windows 7 IPsec服务器无法建立连接,如何排查?

解答:

- 检查IPsec策略是否已启用(在“高级安全Windows防火墙”中确认策略状态为“已启用”)。

- 验证身份验证方法配置:若使用预共享密钥,确保客户端与服务器密钥一致;若使用证书,检查证书是否过期、信任链是否完整。

- 查看防火墙规则:确认IPsec通信所需的端口(如UDP 500、4500)未被阻止,可在“入站规则”中添加允许这些端口的规则。

- 使用事件查看器:打开“事件查看器”,依次展开“Windows日志→系统”,筛选来源为“PolicyAgent”的事件,查看IPsec协商失败的错误代码(如“错误代码13801”表示身份验证失败),根据错误信息针对性排查。

问题2:Windows 7 IPsec服务器如何限制特定客户端的访问?

解答:

通过配置IPsec筛选器可实现客户端访问控制,具体步骤如下:

- 在IPsec策略的“规则”选项卡中,点击“添加”,新建一个筛选器。

- 定义筛选器条件:

- 源地址:指定允许或拒绝的客户端IP地址(如192.168.1.10或192.168.1.0/24)。

- 目标地址:选择“我的IP地址”。

- 协议和端口:根据应用需求选择(如TCP 80用于HTTP)。

- 设置筛选器操作:若仅允许特定客户端访问,选择“允许”;若拒绝特定客户端,选择“阻止”。

- 将筛选器关联到IPsec规则,保存策略后重新应用,通过这种方式,可实现对客户端的精细化访问控制,确保只有授权设备能建立安全连接。