在CentOS系统中搭建FTP服务器是许多企业和个人用户的需求,尤其在文件共享、数据备份等场景中应用广泛,本文将详细介绍如何在CentOS上通过vsftpd(Very Secure FTP Daemon)搭建安全、稳定的FTP服务器,包括安装配置、用户管理、防火墙设置等关键步骤。

确保系统已更新至最新状态,通过执行sudo yum update -y命令更新系统软件包,避免因版本过旧导致兼容性问题,安装vsftpd软件包,执行sudo yum install vsftpd -y,安装完成后,启动vsftpd服务并设置为开机自启,命令为sudo systemctl start vsftpd和sudo systemctl enable vsftpd,可通过netstat -tulnp | grep 21检查FTP默认端口21是否监听正常。

vsftpd的核心配置文件位于/etc/vsftpd/vsftpd.conf,需根据需求进行修改,建议先备份原配置文件:sudo cp /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak,使用vim或nano编辑器打开配置文件,关键参数设置如下:

| 配置参数 | 推荐值 | 说明 |

|---|---|---|

| anonymous_enable=NO | 禁用匿名登录 | 提升安全性,避免匿名用户访问敏感文件 |

| local_enable=YES | 允许本地用户 | 启用系统用户登录FTP |

| write_enable=YES | 允许写入操作 | 支持文件上传、创建目录等 |

| chroot_local_user=YES | 限制用户主目录 | 防止用户跳出FTP根目录,保障系统安全 |

| allow_writeable_chroot=YES | 允许chroot目录写入 | 与chroot_local_user配合使用,避免写入权限错误 |

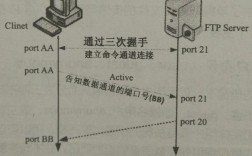

| pasv_enable=YES | 启用被动模式 | 适应客户端防火墙规则,默认数据端口20可能被拦截 |

| pasv_min_port=60000 | 被动模式起始端口 | 设置被动模式端口范围,避免与其他服务冲突 |

| pasv_max_port=60100 | 被动模式结束端口 | 根据实际需求调整端口范围 |

配置完成后,保存文件并重启vsftpd服务:sudo systemctl restart vsftpd,若需创建FTP专用用户,可执行sudo useradd -d /home/ftpuser -s /sbin/nologin ftpuser,其中-d指定用户主目录(即FTP根目录),-s禁止SSH登录,设置用户密码:sudo passwd ftpuser,并将需要共享的文件放入/home/ftpuser目录。

防火墙和SELinux的配置是FTP服务正常运行的关键,开放FTP相关端口,CentOS 7及以上版本使用firewalld,执行以下命令:

sudo firewall-cmd --permanent --add-service=ftp sudo firewall-cmd --permanent --add-port=60000-60100/tcp sudo firewall-cmd --reload

对于SELinux,需安装setsebool工具并设置允许FTP写入:sudo yum install policycoreutils-python -y,然后执行sudo setsebool -P ftpd_full_access on,若遇到权限问题,可通过sudo semanage fcontext -a -t public_content_rw_t "/home/ftpuser(/.*)?"和sudo restorecon -Rv /home/ftpuser调整安全上下文。

测试FTP服务器时,可使用FileZilla等客户端工具,输入服务器IP、用户名和密码进行连接,若连接失败,检查/var/log/vsftpd.log日志文件定位问题,常见错误包括端口未开放、SELinux拦截、用户权限不足等。

相关问答FAQs

Q1: 如何限制FTP用户只能访问指定目录,无法切换到其他目录?

A1: 通过设置chroot_local_user=YES和allow_writeable_chroot=YES即可限制用户主目录,确保用户主目录权限为755(如sudo chmod 755 /home/ftpuser),避免因权限问题导致登录失败。

Q2: FTP上传文件时提示“553 Could not create file”,如何解决?

A2: 此问题通常由目录权限或SELinux导致,首先检查目录权限(如sudo chmod 755 /home/ftpuser),然后执行sudo setsebool -P ftpd_full_access on允许FTP写入,若仍无效,可通过sudo audit2why -i /var/log/audit/audit.log分析SELinux日志,调整相应安全策略。