Windows远程服务器管理是企业IT运维中的核心环节,通过远程连接技术,管理员无需物理接触服务器即可完成配置、监控、维护等操作,极大提升了工作效率和管理灵活性,本文将围绕Windows远程服务器的常见管理方式、配置步骤、安全策略及最佳实践展开详细说明,并结合实际场景提供操作指导。

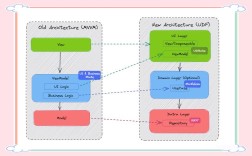

Windows远程服务器的连接方式

Windows系统提供了多种远程连接协议,适用于不同的使用场景和需求,以下是几种主流的连接方式及其特点:

| 连接方式 | 协议/技术 | 适用场景 | 优点 | 缺点 |

|---|---|---|---|---|

| 远程桌面协议(RDP) | RDP(Remote Desktop Protocol) | 图形化界面管理、日常运维操作 | 操作直观,支持多显示器、文件传输等功能 | 默认端口3389易受攻击,需加强安全配置 |

| PowerShell远程管理 | WinRM(Windows Remote Management) | 命令行批量管理、自动化脚本执行 | 支持脚本化操作,适合大规模服务器管理 | 无图形界面,需熟悉命令行操作 |

| 服务器管理器 | RPC(Remote Procedure Call) | 多服务器集中管理、角色安装 | 图形化批量操作,适合Windows Server管理员 | 依赖Windows Server版本,跨平台支持有限 |

| SSH远程连接 | OpenSSH(第三方) | 跨平台管理、Linux/Windows混合环境 | 开源免费,支持加密传输,兼容性强 | 需手动安装配置,默认Windows不自带 |

远程桌面协议(RDP)的配置与使用

RDP是Windows远程管理中最常用的方式,尤其适合需要图形界面的操作,以下是详细配置步骤:

-

服务器端配置

- 启用RDP服务:以管理员身份登录服务器,打开“系统属性”>“远程”>“允许远程连接到此计算机”,勾选相应选项(建议仅选择“允许运行任意版本远程桌面的计算机连接”以兼容性优先)。

- 防火墙设置:在“高级安全Windows防火墙”中创建入站规则,允许TCP端口3389的连接(或自定义端口以提高安全性)。

- 用户权限配置:在“远程桌面用户组”中添加允许远程登录的用户账户(建议使用专用账户而非管理员账户)。

-

客户端连接

(图片来源网络,侵删)

(图片来源网络,侵删)- Windows系统:通过“远程桌面连接”工具(输入

mstsc命令)或“远程桌面”应用(Windows 10/11)输入服务器IP地址、用户名和密码进行连接。 - macOS/Linux系统:可使用Microsoft Remote Desktop客户端或开源工具如FreeRDP。

- 移动端:支持iOS/Android的“远程桌面”应用,适合轻量级运维操作。

- Windows系统:通过“远程桌面连接”工具(输入

-

安全增强建议

- 修改默认RDP端口:在注册表路径

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp中修改PortNumber值。 - 启用网络级身份验证:在“远程桌面会话主机配置”中勾选“要求使用网络级别的身份验证”。

- 配置IP地址限制:通过防火墙规则仅允许特定IP段访问RDP端口。

- 修改默认RDP端口:在注册表路径

PowerShell远程管理的自动化实践

对于需要批量操作或自动化的场景,PowerShell的WinRM协议是理想选择:

-

启用WinRM服务

在服务器上以管理员身份运行PowerShell,执行以下命令:Enable-PSRemoting -Force Set-Item WSMan:\localhost\Client\TrustedHosts "*" -Force # 仅测试环境使用,生产环境需指定具体IP

-

远程执行命令

在客户端计算机上,通过以下命令连接远程服务器:Enter-PSSession -ComputerName 服务器IP -Credential 用户名

或直接执行远程命令:

Invoke-Command -ComputerName 服务器IP -ScriptBlock { Get-Service -Name "spooler" } -

应用场景

- 批量安装软件:通过脚本在多台服务器上执行安装程序。

- 配置文件同步:使用

Copy-Item命令推送配置文件到远程服务器。 - 性能监控:定期收集CPU、内存等指标并生成报告。

安全策略与最佳实践

远程服务器的安全性至关重要,需从多维度加强防护:

-

账户管理

- 禁用默认管理员账户,创建具有强密码的专用远程账户。

- 启用多因素认证(MFA),通过Windows Hello或第三方工具(如Azure AD MFA)增加验证层。

-

网络防护

- 使用VPN:要求先通过VPN连接再访问RDP或WinRM。

- 部署入侵检测系统(IDS):监控异常登录行为,如频繁失败尝试。

-

日志与审计

- 启用“安全日志”中的登录事件审核,记录所有远程连接尝试。

- 使用SIEM工具(如Splunk)集中分析日志,及时发现异常。

-

定期维护

- 及时安装系统安全补丁,关闭不必要的服务和端口。

- 定期更改远程访问密码,并使用密码管理工具存储。

常见问题与解决方案

在实际操作中,可能会遇到以下问题:

-

连接超时或被拒绝

- 原因:防火墙阻止、RDP服务未启动、用户权限不足。

- 解决:检查防火墙规则;确认服务状态(

services.msc中查看“Remote Desktop Services”);验证用户是否在“远程桌面用户组”中。

-

PowerShell远程连接失败

- 原因:WinRM服务未启用、网络策略阻止、TrustedHosts配置错误。

- 解决:执行

Enable-PSRemoting -Force重新启用WinRM;检查组策略中的“网络访问:本地账户的共享和安全模型”设置;确保客户端和服务器网络互通。

相关问答FAQs

Q1: 如何限制只有特定IP地址可以访问服务器的RDP?

A1: 在Windows防火墙中创建入站规则,步骤如下:

- 打开“高级安全Windows防火墙”,点击“入站规则”>“新建规则”。

- 选择“端口”,协议选择“TCP”,特定本地端口输入“3389”。

- 选择“允许连接”,勾选“域、专用、公用”配置文件。

- 在“作用域”中,将“远程IP地址”设置为“下列IP地址”,并添加允许的IP段(如192.168.1.0/24)。

- 命名规则并保存,即可实现IP访问限制。

Q2: 远程服务器连接时出现“凭据不工作”错误,如何排查?

A2: 可按以下步骤排查:

- 确认用户名和密码:检查输入的账户是否正确,区分大小写,并确认账户未被锁定或过期。

- 重置密码:通过本地控制台或AD管理工具重置远程账户密码。

- 检查账户权限:确保账户属于“远程桌面用户组”或“管理员组”。

- 禁用凭据缓存:在RDP客户端选项中勾选“始终提示凭据”,避免缓存错误信息。

- 事件日志分析:查看服务器“事件查看器”>“安全日志”中的失败审计事件,定位具体错误原因(如密码错误、权限不足等)。