在Ubuntu系统中搭建和配置SMTP服务器是企业或个人用户实现邮件发送功能的重要需求,通常用于应用程序通知、系统告警或批量邮件发送等场景,以下将从环境准备、安装配置、安全加固、测试验证及常见问题等方面详细介绍Ubuntu SMTP服务器的部署过程。

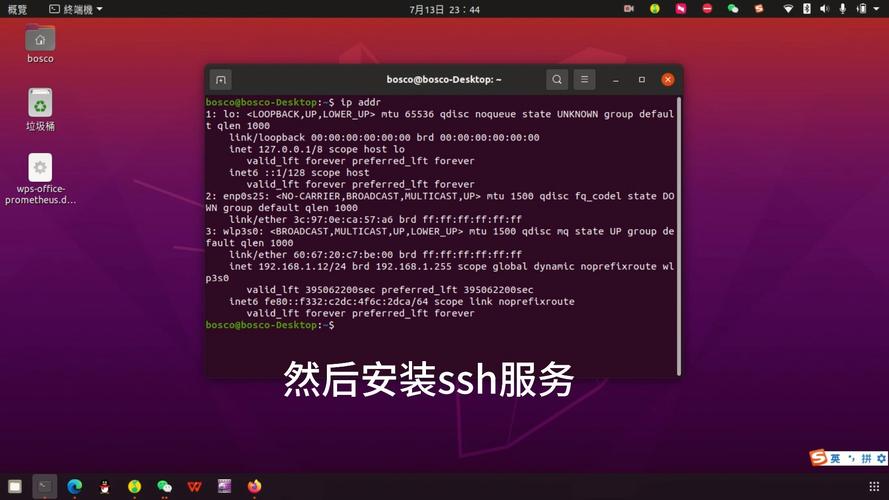

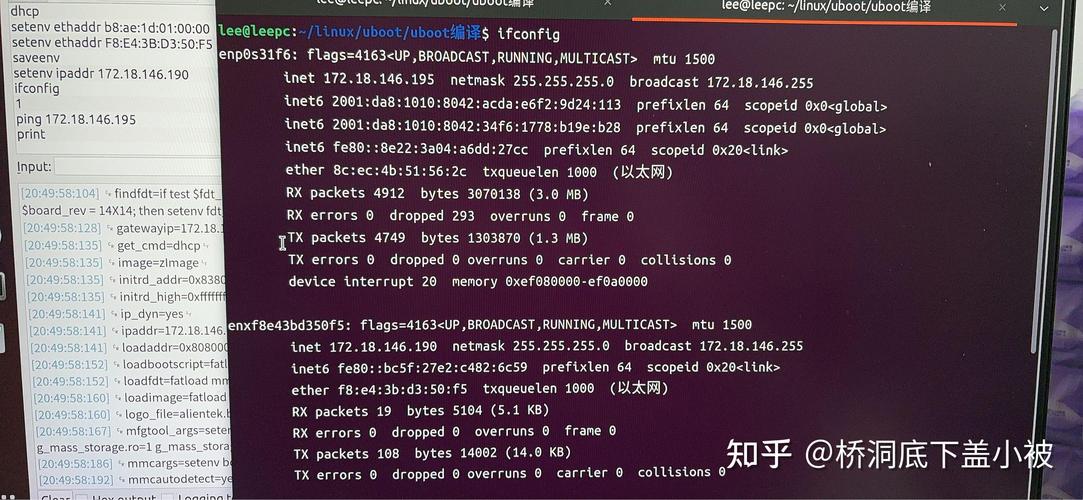

环境准备与基础安装

在开始配置前,需确保Ubuntu系统已更新至最新状态,并安装必要的依赖组件,以Ubuntu 22.04为例,执行以下命令更新系统并安装基础工具:

sudo apt update && sudo apt upgrade -y sudo apt install -y postfix mailutils curl telnet

Postfix是主流的SMTP服务器软件,mailutils提供了邮件发送命令行工具,curl和telnet用于后续测试,安装Postfix时,会出现交互式配置界面,选择"Internet Site"模式,并输入系统的邮件域名(如example.com),这将作为邮件发送的默认域名。

Postfix核心配置

Postfix的主配置文件位于/etc/postfix/main.cf,需根据实际需求修改关键参数,以下是核心配置项说明及示例:

| 配置项 | 作用 | 示例值 |

|---|---|---|

myhostname |

系统主机名,建议使用完整域名 | mail.example.com |

mydomain |

默认邮件域名 | example.com |

myorigin |

发送邮件时默认添加的域名 | $mydomain |

inet_interfaces |

监听的网络接口,all表示监听所有 |

all |

mydestination |

接收邮件的目标域名列表,包含本地域名 | $myhostname, localhost.$mydomain, localhost, $mydomain |

relayhost |

中继服务器地址(如需通过外部SMTP发送) | [smtp.example.com]:587 |

smtpd_sasl_auth |

启用SMTP认证 | yes |

smtpd_tls_security_level |

强制启用TLS加密 | encrypt |

修改配置文件后,执行sudo postfix reload使配置生效,若需调整邮件存储路径,可修改home_mailbox参数(如home_mailbox = Maildir/),使用Maildir格式存储邮件更符合现代邮件系统标准。

SMTP认证与安全配置

为防止邮件服务器被滥用,需启用SMTP认证并配置TLS加密,首先安装SASL认证组件:

sudo apt install -y dovecot-core dovecot-imapd dovecot-pop3d

Dovecot提供SASL认证服务,配置文件位于/etc/dovecot/conf.d/10-auth.conf,确保以下参数正确设置:

disable_plaintext_auth = yes auth_mechanisms = plain login

在/etc/postfix/main.cf中添加SASL认证配置:

smtpd_sasl_type = dovecot smtpd_sasl_path = private/auth smtpd_sasl_security_options = noanonymous, noplaintext smtpd_sasl_tls_security_options = noanonymous

生成TLS证书(若未购买证书,可使用自签名证书):

sudo openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout /etc/postfix/smtpd.key -out /etc/postfix/smtpd.crt sudo chmod 600 /etc/postfix/smtpd.key /etc/postfix/smtpd.crt

在Postfix配置中启用TLS:

smtpd_tls_cert_file = /etc/postfix/smtpd.crt

smtpd_tls_key_file = /etc/postfix/smtpd.key

smtpd_tls_session_cache_database = btree:${data_directory}/smtpd_scache

smtp_tls_session_cache_database = btree:${data_directory}/smtp_scache

防火墙与端口配置

确保防火墙允许SMTP相关端口通信,默认情况下,SMTP(25端口)、SMTPS(465端口)和Submission(587端口)需开放,使用UFW防火墙时,执行:

sudo ufw allow 25/tcp sudo ufw allow 465/tcp sudo ufw allow 587/tcp sudo ufw reload

若服务器位于云环境(如AWS、阿里云),还需在安全组规则中开放上述端口。

邮件发送测试

命令行测试

使用mailutils提供的mail命令发送测试邮件:

echo "This is a test email body" | mail -s "Test Subject" recipient@example.com

Telnet测试

通过Telnet连接SMTP服务器,手动发送邮件:

telnet localhost 25 EHLO mail.example.com AUTH LOGIN # 输入Base64编码的用户名和密码(可通过openssl base64 -e获取) MAIL FROM: <sender@example.com> RCPT TO: <recipient@example.com> DATA Subject: Manual Test Email This is a test email sent via Telnet. . QUIT

Python脚本测试

编写Python脚本使用smtplib库测试:

import smtplib

from email.mime.text import MIMEText

msg = MIMEText("Test email from Python")

msg['Subject'] = 'Python SMTP Test'

msg['From'] = 'sender@example.com'

msg['To'] = 'recipient@example.com'

with smtplib.SMTP('localhost', 587) as server:

server.starttls()

server.login('username', 'password')

server.send_message(msg)

日志监控与故障排查

Postfix的日志默认记录在/var/log/mail.log,可通过以下命令实时查看日志:

tail -f /var/log/mail.log

常见错误及解决方案:

- 连接被拒绝:检查防火墙设置及Postfix服务状态(

sudo systemctl status postfix)。 - 认证失败:确认SASL配置正确,用户名密码无误,检查Dovecot日志(

/var/log/dovecot.log)。 - 邮件被标记为垃圾邮件:配置SPF、DKIM、DMARC记录,确保邮件域名反向解析(PTR记录)正确。

相关问答FAQs

Q1: 如何限制Postfix只允许特定IP地址发送邮件?

A1: 在/etc/postfix/main.cf中添加smtpd_client_restrictions参数,限制客户端IP:

smtpd_client_restrictions = permit_mynetworks, reject_unknown_client, permit

其中mynetworks定义了可信IP范围(默认为0.0.0/8),可手动添加:

mynetworks = 127.0.0.0/8, 192.168.1.0/24

修改后执行sudo postfix reload生效。

Q2: Ubuntu SMTP服务器如何支持批量邮件发送?

A2: 批量邮件发送需注意性能和反垃圾邮件策略,可通过以下方式优化:

- 使用队列管理:Postfix默认支持队列,可通过

postqueue -f刷新队列,mailq查看队列状态。 - 分批发送:避免短时间内发送大量邮件,可使用

sleep命令控制发送频率。 - 专用工具:结合

postfix-pcre或第三方工具(如ssmtp、msmtp)实现批量发送,但需遵守反垃圾邮件法规(如CAN-SPAM法案)。 - 监控发送量:配置

smtpd_client_connection_count_limit限制单个IP的连接数,防止滥用。

通过以上配置和优化,可在Ubuntu上搭建一个安全、稳定的SMTP服务器,满足不同场景的邮件发送需求。