在Ubuntu 14.04上搭建邮件服务器需要综合考虑多个组件的配置与协同,包括Postfix(SMTP服务)、Dovecot(IMAP/POP3服务)、SpamAssassin(反垃圾邮件)以及ClamAV(反病毒)等,以下将详细介绍搭建步骤、关键配置及注意事项。

系统环境准备

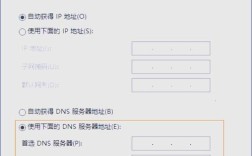

首先确保Ubuntu 14.04系统已更新至最新状态,并配置静态IP地址,执行以下命令更新系统:

sudo apt-get update && sudo apt-get upgrade -y

安装必要的依赖包:

sudo apt-get install -y postfix dovecot-imapd dovecot-pop3d spamassassin clamav-daemon altermime postfix-policyd-spf-python

在安装Postfix时,选择"Internet Site"并输入邮件域名(如example.com),确保域名已正确解析到服务器IP。

Postfix配置

Postfix的核心配置文件为/etc/postfix/main.cf,需修改以下关键参数:

myhostname = mail.example.com mydomain = example.com myorigin = $mydomain inet_interfaces = all mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain mynetworks = 127.0.0.0/8 [::ffff:127.0.0.0]/104 [::1]/128 home_mailbox = Maildir/

启用SPF和DKIM支持,编辑/etc/postfix/main.cf添加:

policyd-spf_time_limit = 3600 smtpd_recipient_restrictions = permit_mynetworks, permit_sasl_authenticated, reject_unauth_destination, check_policy_service unix:private/policyd-spf

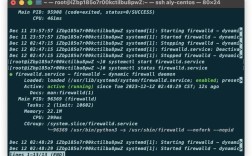

重启Postfix服务使配置生效:

sudo service postfix restart

Dovecot配置

Dovecot负责邮件存储和访问,配置文件位于/etc/dovecot/dovecot.conf,确保启用IMAP和POP3协议:

protocols = imap pop3

配置邮件存储格式为Maildir(与Postfix一致):

mail_location = maildir:~/Maildir

设置认证机制,编辑/etc/dovecot/conf.d/10-auth.conf:

disable_plaintext_auth = no auth_mechanisms = plain login

配置SSL证书(可选但推荐),生成自签名证书:

sudo openssl req -new -x509 -days 365 -nodes -out /etc/dovecot/dovecot.pem -keyout /etc/dovecot/dovecot.key sudo chmod 600 /etc/dovecot/dovecot.*

重启Dovecot服务:

sudo service dovecot restart

反垃圾邮件与反病毒配置

启用SpamAssassin,编辑/etc/spamassassin/local.cf:

required_score 5.0 rewrite_header Subject ***SPAM*** report_safe 0

配置ClamAV扫描邮件,编辑/etc/clamav/clamd.conf:

LocalSocket /var/run/clamav/clamd.ctl ScanMail yes

更新病毒库并重启服务:

sudo freshclam sudo service clamav-daemon restart sudo service spamassassin restart

在Postfix中集成ClamAV和SpamAssassin,安装amavisd-new:

sudo apt-get install -y amavisd-new libdbi-perl libnet-dns-perl libmail-spf-perl libio-socket-inet6-perl

配置/etc/amavis/conf.d/15-content_mode_filter启用扫描:

@bypass_virus_checks_maps = (); @bypass_spam_checks_maps = ();

重启相关服务使配置生效。

用户与邮箱管理

创建系统用户并设置邮箱密码:

sudo adduser user1 sudo mkdir -p /home/user1/Maildir sudo chown -R user1:user1 /home/user1/Maildir

使用postmap管理虚拟用户(可选),编辑/etc/postfix/virtual并创建映射:

user1@example.com user1

执行postmap /etc/postfix/virtual生成数据库文件,并重启Postfix。

防火墙与安全设置

配置UFW防火墙仅开放必要端口:

sudo ufw allow 25/tcp # SMTP sudo ufw allow 110/tcp # POP3 sudo ufw allow 143/tcp # IMAP sudo ufw allow 465/tcp # SMTPS sudo ufw allow 993/tcp # IMAPS sudo ufw allow 995/tcp # POP3S sudo ufw enable

定期备份邮件数据,可通过rsync或tar命令实现:

sudo tar -czf /backup/mail-$(date +%Y%m%d).tar.gz /home/

常见问题排查

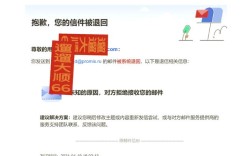

若遇到邮件发送失败,可检查/var/log/mail.log中的错误信息,常见问题包括:

- DNS解析错误:确保域名的MX记录指向服务器IP。

- 认证失败:检查Dovecot的认证日志(

/var/log/dovecot.log)和用户权限。 - 被拒收:检查服务器IP是否被列入垃圾邮件黑名单,可通过

https://mxtoolbox.com查询。

相关问答FAQs

Q1: 如何测试邮件服务器是否正常工作?

A1: 可使用telnet命令测试SMTP和IMAP端口,测试SMTP:telnet localhost 25,输入EHLO example.com查看响应,测试IMAP:telnet localhost 143,输入a1 LOGIN username password验证认证,也可使用swaks工具发送测试邮件:swaks --to user@example.com --server localhost。

Q2: 邮件服务器如何防止被中继攻击?

A2: 在Postfix的main.cf中配置smtpd_relay_restrictions,限制仅允许认证用户和本地网络中继:

smtpd_relay_restrictions = permit_mynetworks, permit_sasl_authenticated, reject_unauth_destination

同时启用TLS加密(配置smtpd_use_tls = yes)并强制认证用户使用加密连接,避免明文传输导致凭据泄露。