在Linux系统中修改服务器密码是一项基础且重要的操作,无论是出于安全策略定期更新密码,还是因遗忘密码需要重置,掌握正确的操作方法都至关重要,本文将详细讲解不同场景下Linux服务器密码的修改方法,包括常规密码修改、root权限密码重置、批量密码修改以及密码策略配置等内容,帮助用户全面了解并熟练操作。

常规用户密码修改

对于普通用户而言,修改自身密码是最常见的操作,在Linux系统中,普通用户可以通过passwd命令完成密码修改,具体步骤如下:

- 登录服务器:首先通过SSH或其他方式登录到Linux服务器,可以使用普通用户身份登录,例如

user1。 - 执行passwd命令:在终端输入

passwd命令,系统会提示输入当前密码(验证用户身份),然后要求输入新密码并确认新密码,输入过程中密码不会显示,这是正常的安全设计。 - 密码设置规则:Linux系统对密码复杂度有一定要求,通常新密码需要满足长度至少8位,包含大小写字母、数字和特殊字符中的至少两种,如果设置的密码过于简单,系统可能会拒绝并提示重新输入。

- 修改成功确认:当两次输入的新密码一致且符合复杂度要求时,系统会提示“password updated successfully”,表示密码修改成功,之后用户即可使用新密码登录。

如果是root用户需要修改其他用户的密码,操作会更简单,直接以root身份登录后,使用passwd 用户名命令,例如passwd user1,系统不会要求输入当前密码,直接设置新密码即可,这体现了root用户的最高权限。

root用户密码重置(忘记密码时)

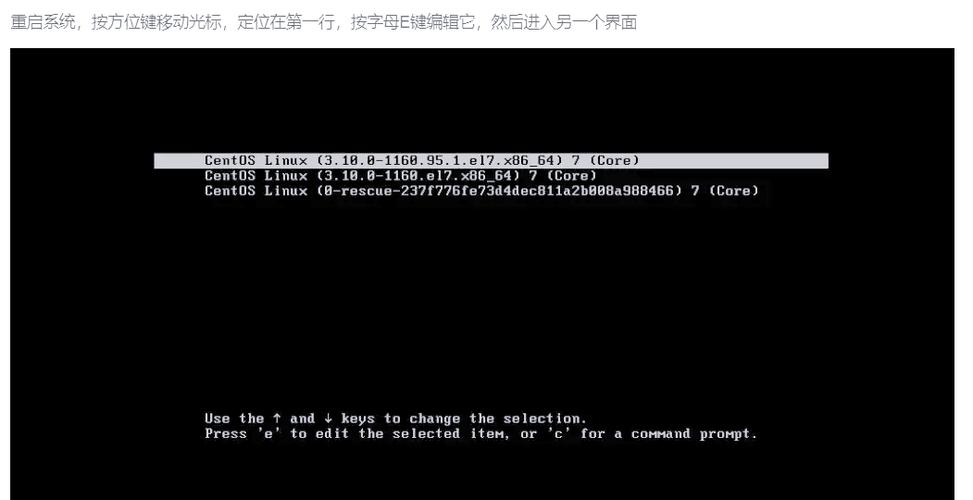

如果忘记root密码,需要通过重置方式恢复密码,具体操作步骤如下(以CentOS/RHEL系统为例):

- 重启服务器:在服务器重启过程中,快速按下

Esc键或Shift键(不同BIOS/UEFI版本可能不同),进入GRUB引导菜单。 - 编辑GRUB参数:在GRUB菜单中选择要启动的内核版本(通常第一个选项),按

e键进入编辑模式。 - 修改内核启动参数:找到以

linux或linux16开头的行,在这行末尾添加rd.break参数,然后按Ctrl+X或F10启动系统,系统会进入紧急模式(emergency mode)。 - 挂载根文件系统:在紧急模式下,根文件系统以只读模式挂载,需要重新挂载为可读模式,执行命令:

mount -o remount,rw /sysroot。 - 切换根环境:使用

chroot /sysroot命令切换到系统的根环境,此时所有操作都在实际的系统中进行。 - 修改root密码:执行

passwd命令,按照提示输入新密码并确认,新密码设置成功后,输入exit退出chroot环境。 - 重启服务器:执行

reboot命令重启服务器,此时root密码已重置为设置的新密码。

需要注意的是,Ubuntu/Debian系统在忘记root密码时,可能需要进入恢复模式(recovery mode),选择“root shell”选项,然后直接执行passwd命令修改密码,步骤相对简单。

批量修改用户密码

在服务器管理中,有时需要批量修改多个用户的密码,例如新系统初始化或统一安全策略更新,可以通过以下方式实现:

-

使用chpasswd命令:

chpasswd是Linux系统提供的批量修改密码的工具,通过标准输入读取用户名和密码对(格式为“用户名:密码”),创建一个包含用户名和密码的文本文件passwords.txt如下:user1:NewPass123! user2:SecurePass456@然后执行命令:

chpasswd < passwords.txt,即可批量修改密码,为确保安全,建议在执行前使用openssl生成加密密码,例如echo "user1:$(openssl passwd -1)" | chpasswd。 -

使用newusers命令:如果需要批量创建用户并设置密码,可以使用

newusers命令,准备一个格式文件,每行包含用户名、密码、UID、GID等信息,user1:!:1001:1001::/home/user1:/bin/bash执行

newusers users.txt即可批量创建用户并设置密码。 -

脚本自动化:结合Shell脚本实现更灵活的批量密码修改,遍历用户列表,为每个用户生成随机密码并设置:

for user in user1 user2 user3; do password=$(openssl rand -base64 12) echo "$user:$password" | chpasswd echo "User $password password set to: $password" done

密码策略配置

为了增强服务器安全性,可以通过配置PAM(Pluggable Authentication Modules)模块设置密码策略,例如密码复杂度、有效期、历史记录等,以CentOS/RHEL系统为例:

- 安装pam_cracklib模块:系统默认已安装,可通过

rpm -q pam_cracklib确认。 - 编辑密码策略配置文件:修改

/etc/security/pwquality.conf文件,设置密码复杂度规则,minlen = 8 # 密码最小长度 minclass = 3 # 至少包含3种字符类型(大写、小写、数字、特殊字符) maxrepeat = 3 # 同一字符连续出现次数不超过3次 - 启用密码过期策略:编辑

/etc/login.defs文件,设置密码有效期:PASS_MAX_DAYS 90 # 密码最大有效期90天 PASS_MIN_DAYS 7 # 修改密码后最少7天内不能再次修改 PASS_WARN_AGE 7 # 密码过期前7天开始警告 - 应用策略:配置完成后,新设置的密码将自动符合策略要求,不符合的密码会被系统拒绝。

注意事项

- 权限控制:普通用户只能修改自己的密码,root用户可修改所有用户密码,需严格管理root权限,避免密码泄露。

- 密码备份:批量修改密码后,建议妥善保存新密码清单,避免遗忘导致服务无法访问。

- 日志记录:密码修改操作会被记录在系统日志(如

/var/log/secure)中,可通过日志审计确保操作合规性。 - 多因素认证:对于高安全性服务器,建议结合SSH密钥、动态令牌等多因素认证,降低单一密码泄露风险。

相关问答FAQs

Q1:Linux修改密码时提示“Authentication token manipulation error”怎么办?

A:该错误通常是由于用户密码文件(/etc/shadow)权限不正确或磁盘空间不足导致的,解决方法:1. 检查/etc/shadow文件权限是否为640,属组是否为root,执行chmod 640 /etc/shadow和chown root:root /etc/shadow修复权限;2. 使用df -h检查根分区磁盘空间,若空间不足清理临时文件后重试。

Q2:如何禁止特定用户修改密码?

A:可通过修改/etc/passwd文件中用户密码字段为或锁定密码,锁定用户user1的密码,执行passwd -l user1(实际会在/etc/shadow中对应密码字段前添加符号);解锁时使用passwd -u user1,注意:root用户仍可强制修改被锁定用户的密码。