ShadowProxy服务器是一种专为网络隐私保护和数据安全设计的高级代理服务,它通过多层加密技术和动态路由机制,为用户提供匿名访问、内容过滤和流量伪装等功能,与传统代理服务器相比,ShadowProxy更注重隐蔽性和抗干扰能力,能够有效规避网络审查和流量分析,适用于需要高匿名性的场景,如企业数据传输、个人隐私保护或绕过地域限制访问资源。

核心功能与技术原理

ShadowProxy服务器的核心在于其“影子网络”架构,它通过以下技术实现安全代理:

- 多层加密隧道:采用TLS/SSL协议结合自定义加密算法,对传输数据进行端到端加密,防止中间人攻击或数据窃取。

- 动态IP轮换:服务器会定期更换出口IP地址,并结合Tor网络的洋葱路由原理,将流量拆分为多个加密片段,通过不同节点中转,追踪难度极大。

- 流量伪装:将代理流量伪装成正常HTTPS流量,避免被深度包检测(DPI)识别,从而降低被屏蔽的风险。

- 访问控制:支持基于白名单/黑名单的权限管理,管理员可限制特定用户或IP的访问权限,并记录操作日志用于审计。

应用场景

ShadowProxy服务器广泛应用于以下领域:

- 企业安全:为远程员工提供安全的内部网络访问通道,防止敏感数据泄露。

- 隐私保护:帮助用户隐藏真实IP地址,避免被广告商或恶意跟踪者监控。 访问**:绕过地域限制或网络审查,访问被限制的网站或服务(如学术资源、社交媒体)。

- 爬虫与数据采集:通过IP轮换和代理池,避免因高频请求触发目标网站的封禁机制。

部署与配置

部署ShadowProxy服务器需要满足以下硬件和软件要求:

| 组件 | 推荐配置 | 说明 |

|----------------|---------------------------------------|-----------------------------------|

| 操作系统 | Linux(Ubuntu 20.04+或CentOS 7+) | 支持高并发和自定义内核优化。 |

| 内存 | ≥8GB | 用于加密缓存和多任务处理。 |

| 存储 | ≥100GB SSD | 存储日志、证书和临时加密数据。 |

| 网络带宽 | ≥100Mbps | 确保低延迟和稳定传输。 |

配置步骤包括:

- 安装依赖:编译安装OpenSSL、libevent等基础库,确保支持TLS 1.3和量子加密算法。

- 生成证书:使用Let’s Encrypt或自签名证书创建可信的HTTPS证书,用于流量伪装。

- 配置路由规则:通过iptables或firewalld设置DNAT和SNAT规则,将目标流量导向代理端口。

- 启动服务:运行ShadowProxy守护进程,并设置systemd服务实现开机自启。

优势与局限性

优势:

- 高匿名性:结合动态IP和流量伪装,几乎无法被追踪。

- 抗审查能力强:可伪装成正常流量,适用于严格管控的网络环境。

- 可扩展性:支持横向扩展,通过集群部署应对高并发请求。

局限性:

- 性能损耗:多层加密和路由中转会增加延迟,适合对速度要求不高的场景。

- 配置复杂:需要专业知识设置证书、路由规则和防火墙策略。

- 法律风险:在某些国家或地区,未经授权使用代理可能违反当地法律。

相关问答FAQs

Q1:ShadowProxy服务器是否支持P2P流量代理?

A1:部分高级版本的ShadowProxy支持P2P流量代理,但需要手动配置端口转发和加密规则,由于P2P流量特征明显,建议结合IP轮换和流量混淆功能使用,否则可能被识别和干扰。

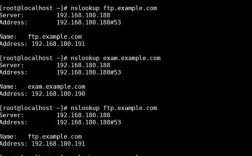

Q2:如何检测ShadowProxy服务器是否正常运行?

A2:可通过以下方式检测:

- 日志检查:查看系统日志中的

/var/log/shadowproxy/access.log,确认是否有连接记录和错误信息。 - 连通性测试:使用

curl或wget通过代理访问目标网站,检查返回状态码和响应时间。 - 性能监控:通过

top或htop观察CPU、内存占用是否异常,或使用iftop监控流量带宽。