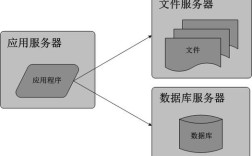

在ASP.NET开发中,服务器验证是确保应用程序安全性和数据完整性的关键环节,与客户端验证相比,服务器验证不依赖浏览器或脚本,直接在服务器端执行逻辑检查,能有效防止绕过前端验证的恶意请求,本文将详细解析ASP.NET服务器验证的实现方式、核心组件及最佳实践。

服务器验证的核心重要性

客户端验证虽然能提升用户体验,但容易被禁用或绕过,攻击者可通过禁用JavaScript、直接构造HTTP请求或使用工具如Postman发送恶意数据,服务器验证作为最后一道防线,必须对所有输入数据进行严格校验,无论是表单提交、API调用还是文件上传,其核心目标包括:防止SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)等攻击,确保数据格式正确(如邮箱、日期),以及符合业务规则(如年龄限制、金额范围)。

ASP.NET中的服务器验证实现方式

数据注解(Data Annotations)

数据注解是ASP.NET中最常用的验证方式,通过在模型类上添加特性标记验证规则。

public class User

{

[Required(ErrorMessage = "姓名不能为空")]

[StringLength(50, MinimumLength = 2, ErrorMessage = "姓名长度需在2-50字符之间")]

public string Name { get; set; }

[EmailAddress(ErrorMessage = "邮箱格式不正确")]

public string Email { get; set; }

[Range(18, 100, ErrorMessage = "年龄必须在18-100岁之间")]

public int Age { get; set; }

}

在控制器中,可通过ModelState.IsValid检查验证结果:

public IActionResult Register(User user)

{

if (!ModelState.IsValid)

{

return BadRequest(ModelState);

}

// 处理逻辑

}

自定义验证逻辑

当内置注解无法满足复杂业务需求时,可创建自定义验证特性,验证用户名是否已存在:

public class UniqueUsernameAttribute : ValidationAttribute

{

private readonly IUserRepository _userRepository;

public UniqueUsernameAttribute(IUserRepository userRepository)

{

_userRepository = userRepository;

}

protected override ValidationResult IsValid(object value, ValidationContext context)

{

var username = value?.ToString();

if (_userRepository.IsUsernameExists(username))

{

return new ValidationResult("用户名已存在");

}

return ValidationResult.Success;

}

}

FluentValidation库

对于复杂的验证场景,FluentValidation提供更灵活的链式语法:

public class UserValidator : AbstractValidator<User>

{

public UserValidator()

{

RuleFor(u => u.Name).NotEmpty().Length(2, 50);

RuleFor(u => u.Email).EmailAddress();

RuleFor(u => u.Age).InclusiveBetween(18, 100);

}

}

在控制器中使用:

var validator = new UserValidator();

var result = validator.Validate(user);

if (!result.IsValid)

{

return BadRequest(result.Errors);

}

API控制器中的验证

在ASP.NET Core Web API中,可通过[ApiController]特性自动启用模型验证,并在验证失败时返回400错误,可使用[FromBody]、[FromForm]等特性绑定数据,并配合ModelState进行校验。

常见验证场景与最佳实践

表单验证

- 必填字段:使用

[Required],注意处理空字符串和null值。 - 数据格式:如

[EmailAddress]、[Phone],需考虑国际化格式。 - 长度限制:

[StringLength]防止缓冲区溢出攻击。

API验证

- 参数绑定:明确指定数据来源(如

[FromQuery]),避免自动绑定带来的安全隐患。 - 响应错误:返回结构化的错误信息,

{ "errors": { "Email": ["邮箱格式不正确"] } }

文件上传验证

- 文件类型:检查扩展名和MIME类型,防止恶意文件上传。

- 文件大小:通过

[FileSize]特性限制大小,避免服务器资源耗尽。

验证性能优化

- 延迟验证:对于复杂对象,仅在需要时触发验证逻辑。

- 异步验证:如数据库查询验证,使用

async/await避免阻塞线程。 - 缓存结果:对频繁验证的规则(如枚举值)进行缓存。

安全注意事项

- 不信任任何输入:即使前端已验证,服务器仍需二次校验。

- 错误处理:避免在错误信息中泄露敏感信息(如数据库字段名)。

- 日志记录:记录验证失败事件,用于安全审计。

相关问答FAQs

Q1: 服务器验证和客户端验证有什么区别?为什么两者都需要?

A1: 客户端验证通过JavaScript在浏览器中执行,能快速反馈错误并提升用户体验,但可被禁用或绕过,服务器验证在服务器端执行,是安全的核心保障,防止恶意数据进入系统,两者结合使用:客户端验证优化交互,服务器验证确保安全。

Q2: 如何处理多语言环境下的服务器验证错误消息?

A2: 可通过资源文件(.resx)实现本地化,在Resources/ValidationMessages.resx中定义默认消息,在Resources/ValidationMessages.zh-CN.resx中定义中文消息,在特性中指定资源类型:

[Required(ErrorMessageResourceType = typeof(ValidationMessages), ErrorMessageResourceName = "NameRequired")]

public string Name { get; set; }

ASP.NET Core会根据当前文化自动选择对应资源文件。