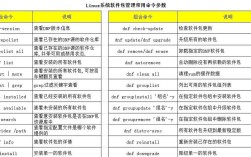

Linux服务器安全策略是保障系统稳定运行和数据完整性的核心,需从系统加固、访问控制、漏洞管理、监控审计等多个维度综合实施,以下从关键实践出发,详细阐述具体策略及操作要点。

系统基础安全加固

-

最小化安装原则

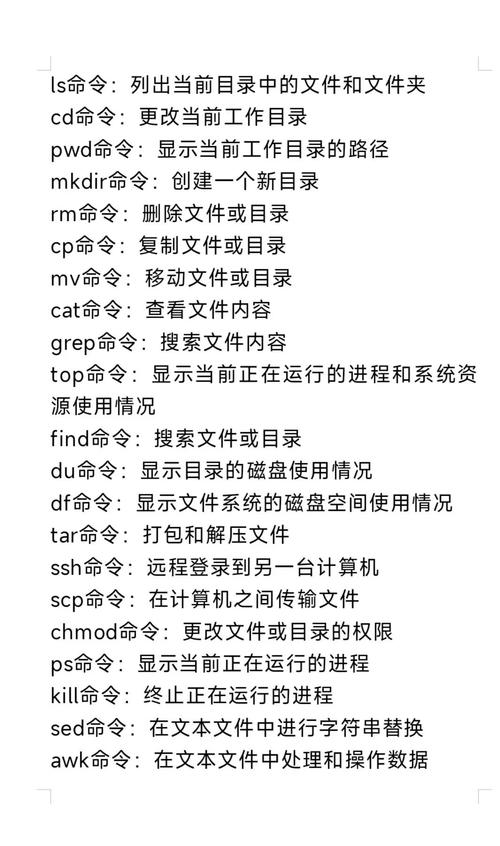

仅安装业务必需的软件包,通过apt-get purge或yum remove移除无关服务(如telnet、rsh等),减少攻击面,使用minimize工具自动清理冗余包,sudo apt-get install --no-install-recommends package_name

-

用户与权限管理

- 禁用或删除默认账户(如

ubuntu、test),使用userdel清理无用账号; - 为特权账户(如root)设置复杂密码(12位以上,包含大小写、数字、特殊字符),并通过

passwd -l锁定闲置账户; - 采用

sudo替代直接root登录,在/etc/sudoers中配置精细化权限,admin ALL=(ALL) NOPASSWD:/usr/bin/systemctl restart nginx

- 禁用或删除默认账户(如

-

文件系统权限优化

- 设置关键目录权限:

/etc(700)、/var/log(755)、/home(755); - 使用

chattr +i保护重要文件(如/etc/passwd),防止篡改:sudo chattr +i /etc/passwd /etc/shadow

- 设置关键目录权限:

网络访问控制

-

防火墙规则配置

使用iptables或firewalld限制入站流量,仅开放必要端口(如SSH 22、HTTP 80),示例规则(iptables): (图片来源网络,侵删)

(图片来源网络,侵删)sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT # 允许SSH sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT # 允许HTTP sudo iptables -A INPUT -j DROP # 默认拒绝 sudo iptables-save > /etc/iptables/rules.v4 # 持久化规则

-

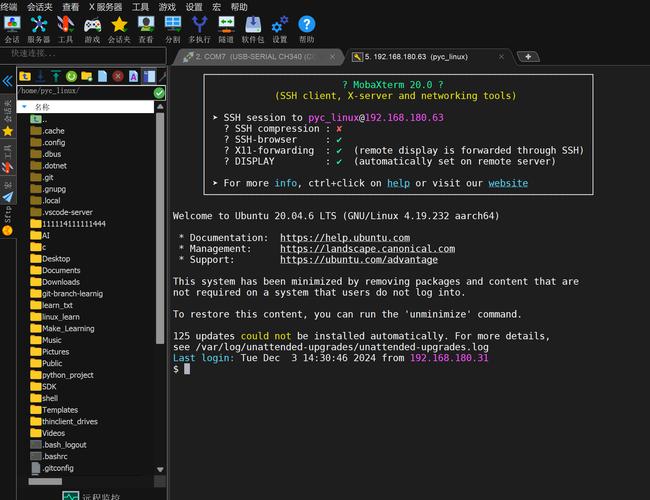

SSH安全增强

修改/etc/ssh/sshd_config配置文件:- 禁用root登录:

PermitRootLogin no; - 更改默认端口:

Port 2222; - 禁用密码认证,启用密钥登录:

PasswordAuthentication no,PubkeyAuthentication yes; - 限制登录用户:

AllowUsers admin user1。

- 禁用root登录:

-

服务端口管理

使用netstat -tuln或ss -tuln检查监听端口,关闭非必要服务(如systemctl disable xinetd),通过nmap扫描漏洞:nmap -sV -p- 192.168.1.100

漏洞与补丁管理

-

系统更新

定期更新系统补丁,Debian/Ubuntu使用:sudo apt update && sudo apt upgrade -y

CentOS/RHEL使用:

sudo yum update -y

-

自动化漏洞扫描

部署lynis或openvas进行定期扫描:sudo lynis audit system

扫描结果保存在

/var/log/lynis/report.dat,重点关注“warnings”和“suggestions”。

日志与监控

-

日志集中管理

配置rsyslog将日志发送至远程服务器(如ELK Stack),在/etc/rsyslog.conf中添加:*.* @192.168.1.50:514 -

入侵检测系统(IDS)

安装fail2ban防范暴力破解,监控SSH登录失败:sudo apt install fail2ban -y sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

修改

jail.local中的[sshd]配置,设置maxretry=3、bantime=3600。 -

实时监控工具

使用top、htop监控进程资源,通过iftop分析网络流量,部署Zabbix或Prometheus实现可视化告警。

数据备份与恢复

-

备份策略

- 全量备份:每周执行

rsync备份关键目录至远程服务器; - 增量备份:使用

tar打包新增文件:tar -czf backup_$(date +%F).tar.gz /var/www/html --newer-mtime=7

- 自动化:通过

cron定时任务,0 2 * * 0 /usr/bin/rsync -avz /data/ backup@192.168.1.200::data/

- 全量备份:每周执行

-

备份验证

定期测试恢复流程,确保备份数据可用性。

安全基线检查

定期执行安全基线检查,使用checksec验证二进制文件保护:

checksec --file /usr/bin/nginx

重点关注NX、PIE、RELRO等安全特性是否开启。

相关问答FAQs

Q1: 如何判断服务器是否被入侵?

A: 可通过以下方式排查:

- 检查异常进程:

ps aux | grep suspicious_process; - 审计日志:

grep "Failed password" /var/log/auth.log查看暴力破解; - 检查文件完整性:

debsums -c(Debian/Ubuntu)或rpm -Va(CentOS/RHEL); - 监控网络连接:

netstat -an | grep ESTABLISHED,发现异常IP立即封禁。

Q2: 服务器被入侵后如何应急处理?

A: 应急响应步骤如下:

- 立即断开网络连接:

ifconfig eth0 down(临时隔离); - 保留现场:备份

/var/log、/etc目录及内存快照(gcore); - 查杀后门:使用

clamav扫描病毒,清理可疑账户和进程; - 修复漏洞:更新系统补丁,重置所有密码;

- 恢复系统:从干净备份恢复数据,验证完整性后重新上线。