服务器SSH登录服务器配置是系统管理员和开发人员日常工作中不可或缺的核心技能,SSH(Secure Shell)作为一种加密的网络传输协议,能够替代传统的Telnet、FTP等不安全的远程管理方式,为服务器登录和数据传输提供安全保障,本文将详细讲解SSH登录服务器的完整配置流程,包括服务端安装、配置优化、密钥认证、安全加固及客户端连接等关键环节,帮助用户构建安全、高效的远程管理环境。

SSH服务端安装与基础配置

在Linux服务器中,SSH服务通常通过OpenSSH软件包实现,以Ubuntu/Debian系统为例,可通过以下命令安装:

sudo apt update && sudo apt install openssh-server

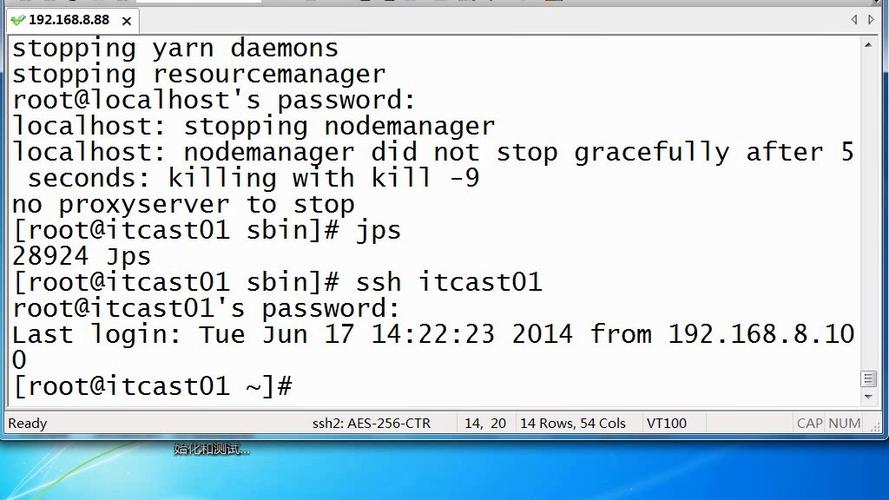

安装完成后,服务会自动启动,可通过systemctl status ssh检查运行状态,对于CentOS/RHEL系统,使用yum install openssh-server或dnf install openssh-server安装,并执行systemctl enable --now ssh设置开机自启。

SSH服务的主配置文件位于/etc/ssh/sshd_config,需通过编辑该文件实现精细化管理,基础配置项包括:

- 端口设置:默认端口为22,为防范自动化攻击,建议修改为非标准端口(如2222),需确保防火墙已放行新端口。

- 登录方式:禁用密码登录强制使用密钥认证,设置

PasswordAuthentication no,同时启用PubkeyAuthentication yes。 - root用户登录:出于安全考虑,建议禁止root直接登录,通过

PermitRootLogin no限制,普通用户需通过sudo提权。 - 连接超时:通过

LoginGraceTime 60设置登录超时时间(秒),超过未认证自动断开。

配置修改后,需执行systemctl restart sshd使配置生效,为避免配置错误导致无法登录,建议在修改前备份原配置文件:cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak。

SSH密钥认证配置

密钥认证相比密码认证具有更高的安全性,可有效防止暴力破解,生成密钥对的步骤如下:

- 客户端生成密钥:在本地机器执行

ssh-keygen -t rsa -b 4096,按提示指定密钥存储路径(默认~/.ssh/id_rsa)和密码(可选,用于增强私钥安全性)。 - 上传公钥到服务器:通过

ssh-copy-id username@server_ip将公钥自动添加到服务器的~/.ssh/authorized_keys文件中,或手动将公钥内容(~/.ssh/id_rsa.pub)追加至服务器该文件。 - 设置目录权限:确保服务器端

.ssh目录权限为700,authorized_keys文件权限为600,否则SSH服务可能拒绝加载密钥:chmod 700 ~/.ssh && chmod 600 ~/.ssh/authorized_keys

密钥认证配置完成后,客户端可通过ssh username@server_ip实现免密码登录,若设置了私钥密码,需在首次使用时输入密码解锁密钥。

SSH安全加固策略

为提升SSH服务的安全性,需从多个层面进行加固:

- 访问控制:通过

/etc/hosts.allow和/etc/hosts.deny实现基于IP的访问限制,或使用sshd_config中的AllowUsers和DenyUsers指令指定允许/拒绝的用户列表(如AllowUsers user1 user2@192.168.1.0/24)。 - 日志审计:启用SSH日志记录,确保

LogLevel INFO(默认)并配置/etc/ssh/sshd_config中的SyslogFacility AUTHPRIV,日志通常位于/var/log/auth.log(Ubuntu)或/var/log/secure(CentOS)。 - 协议版本:强制使用SSH协议版本2,禁用不安全的v1协议,设置

Protocol 2。 - 空闲超时:通过

ClientAliveInterval 300和ClientAliveCountMax 3设置客户端保活间隔(秒)和最大重试次数,避免连接长期占用资源。 - Fail2ban防护:安装

fail2ban服务,监控SSH登录失败日志,自动封禁恶意IP(配置文件/etc/fail2ban/jail.local):[sshd] enabled = true port = 22 maxretry = 3 bantime = 3600

SSH客户端优化与高级功能

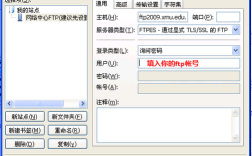

客户端可通过配置文件~/.ssh/config简化连接管理,

Host myserver

HostName 192.168.1.100

User admin

Port 2222

IdentityFile ~/.ssh/id_rsa

ServerAliveInterval 60

配置后可直接通过ssh myserver连接,无需重复输入参数,SSH支持端口转发(隧道)功能,可实现安全的数据传输:

- 本地转发:

ssh -L 8080:remote_host:80 server_ip,将本地8080端口流量通过SSH隧道转发至远程服务器的80端口。 - 动态转发:

ssh -D 1080 server_ip,创建SOCKS代理,用于匿名访问网络。

常见问题排查

- 连接超时或拒绝:检查防火墙规则(如

ufw status、firewall-cmd --list-ports)、SSH服务状态及sshd_config配置语法(sshd -t验证)。 - 密钥认证失败:确认公钥是否正确添加到服务器

authorized_keys,检查文件权限及私钥是否匹配,可通过ssh -v user@server查看详细调试信息。

相关问答FAQs

Q1: 如何修改SSH默认端口后仍能正常连接?

A1: 修改/etc/ssh/sshd_config中的Port指令为新端口(如2222),保存后重启SSH服务(systemctl restart sshd),需在防火墙(如ufw)中开放新端口:sudo ufw allow 2222/tcp,客户端连接时需指定端口,例如ssh -p 2222 user@server_ip。

Q2: SSH密钥丢失后如何恢复服务器访问权限?

A2: 若为服务器root用户,可通过控制台或VNC直接登录,重新生成密钥对并将公钥添加到~/.ssh/authorized_keys,若为普通用户且无法sudo,需联系管理员重置密码或通过救援模式(单用户模式)修复权限,建议提前备份密钥,并将私钥存储在安全位置(如加密U盘或密码管理器)。