Radius服务器IP地址是网络认证与授权体系中的核心要素,它作为远程认证拨号用户服务(RADIUS)协议的服务端,负责集中管理用户身份验证、权限分配及网络资源访问控制,在实际部署中,Radius服务器IP地址的配置、安全及管理直接关系到整个认证系统的稳定性与安全性,以下从多个维度详细解析Radius服务器IP地址的相关内容。

Radius服务器IP地址的基本概念与作用

RADIUS协议是一种客户端/服务器(C/S)架构的网络协议,广泛应用于企业网络、运营商宽带、无线网络(如Wi-Fi)、VPN等场景的接入认证,Radius服务器的IP地址是客户端(如交换机、无线路由器、VPN网关)发送认证请求的目标地址,其核心作用包括:

- 身份验证:接收客户端转发的用户凭证(用户名、密码等),通过与后端用户数据库(如AD、LDAP、本地数据库)比对,验证用户身份合法性。

- 授权控制:根据用户身份及策略,动态分配访问权限(如VLAN、QoS、IP地址、访问时长等),实现精细化访问控制。

- 审计与计费:记录用户认证日志、在线时长、流量数据等,为网络审计、流量计费及故障排查提供依据。

在企业无线网络中,当用户连接Wi-Fi时,无线AP(客户端)会将用户的用户名和密码封装成RADIUS报文,发送至预设的Radius服务器IP地址,服务器验证通过后,返回接入权限(如指定VLAN),用户方可访问网络资源。

Radius服务器IP地址的配置方式

Radius服务器IP地址的配置需根据网络规模、部署架构及安全需求选择合适的方式,常见配置场景如下:

单Radius服务器部署

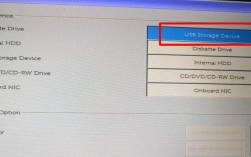

在小型网络或测试环境中,通常部署单一Radius服务器,其IP地址直接配置在所有客户端设备中,配置步骤包括:

- 客户端配置:在交换机、路由器等网络设备上,通过命令行(如

radius-server host <IP地址> <共享密钥> <认证端口> <计费端口>)指定Radius服务器的IP地址、认证端口(默认1813)、计费端口(默认1812)及共享密钥(用于报文加密)。 - 服务器配置:在Radius服务器(如FreeRADIUS、Windows NPS)上,添加客户端设备信息,包括其IP地址及共享密钥,确保双向认证。

示例:某企业办公网络中,Radius服务器IP为168.1.100,客户端交换机配置如下:

radius-server host 192.168.1.100 key "SecureKey123" auth-port 1812 acct-port 1813 多Radius服务器部署(高可用性)

中大型网络为保证认证系统可靠性,通常采用多Radius服务器冗余部署,客户端需配置主备服务器IP地址,常见架构包括:

- 主备模式:客户端优先向主服务器(如

168.1.100)发送请求,若主服务器无响应(如宕机、网络故障),自动切换至备服务器(如168.1.101)。 - 负载均衡模式:通过硬件负载均衡器(如F5)或软件(如HAProxy)将认证请求分发至多台Radius服务器,实现负载分担与高可用。

主备模式配置示例(以Cisco交换机为例):

radius-server host 192.168.1.100 key "SecureKey123" auth-port 1812 acct-port 1813 primary

radius-server host 192.168.1.101 key "SecureKey123" auth-port 1812 acct-port 1813 动态IP与静态IP选择

Radius服务器IP地址可配置为静态IP或DHCP动态IP,但需根据场景权衡:

- 静态IP:推荐生产环境使用,避免因DHCP租约变更导致客户端认证失败,需确保IP地址与服务器绑定(如通过DHCP保留)。

- 动态IP:适用于测试环境或小型临时网络,需配合DDNS(动态域名系统)使用,确保客户端可通过域名解析到服务器IP。

Radius服务器IP地址的安全管理

Radius服务器IP地址作为认证入口,是网络攻击的重点目标,需从以下维度加强安全管理:

网络隔离与访问控制

- VLAN隔离:将Radius服务器部署在独立的安全VLAN(如

VLAN 100),仅允许客户端设备IP及管理终端访问,禁止其他无关流量。 - ACL策略:在防火墙或交换机上配置访问控制列表(ACL),限制仅特定客户端IP段可访问Radius服务器的认证/计费端口(如

168.1.0/24访问1812/1813端口)。

ACL配置示例(华为交换机):

acl number 3000

rule 5 permit source 192.168.1.0 0.0.0.255 destination-port eq 1812

rule 10 permit source 192.168.1.0 0.0.0.255 destination-port eq 1813

rule 25 deny - 防火墙策略:在服务器与客户端之间的防火墙上,仅放行RADIUS协议流量(UDP 1812/1813),并启用双向认证。

共享密钥安全

共享密钥是客户端与Radius服务器之间加密认证报文的凭证,需满足以下要求:

- 复杂度要求:长度不少于12位,包含大小写字母、数字及特殊字符(如

Radius@2025!),避免使用默认密钥(如testing123)。 - 定期更新:每3-6个月更换一次共享密钥,并同步更新所有客户端配置。

- 密钥存储安全:避免在客户端配置文件中明文存储密钥,支持加密存储(如Cisco设备支持

service password-encryption)。

IP地址绑定与防欺骗

- 静态ARP绑定:在Radius服务器及客户端上绑定静态ARP表,防止IP地址欺骗攻击,在服务器上执行:

arp -s 192.168.1.10 aa-bb-cc-dd-ee-ff - IPSec加密:若客户端与Radius服务器跨网络通信(如通过互联网),建议使用IPSec VPN加密RADIUS报文,防止窃听与篡改。

Radius服务器IP地址的故障排查

当Radius认证失败时,IP地址相关问题是常见诱因,可通过以下步骤排查:

网络连通性检查

- Ping测试:在客户端设备上ping Radius服务器IP地址,检查网络可达性(需关闭防火墙临时测试)。

- 端口扫描:使用

telnet或nc工具测试客户端与服务器之间的认证/计费端口是否开放,telnet 192.168.1.100 1812若无法连接,需检查服务器防火墙、ACL策略及服务是否启动(如FreeRADIUS需监听1812/1813端口)。

配置一致性检查

- IP地址与端口:确认客户端配置的Radius服务器IP地址、端口与服务器实际监听地址一致,避免因IP变更或端口错误导致认证失败。

- 共享密钥:检查客户端与服务器的共享密钥是否完全匹配(区分大小写),密钥不一致会导致认证报文被拒绝。

服务器日志分析

通过Radius服务器日志定位问题,

- FreeRADIUS日志:查看

/var/log/radius/radius.log,重点关注“Auth-Type”、“Reject”等关键字,定位认证失败原因(如用户不存在、密码错误)。 - Windows NPS日志:通过“事件查看器”>“安全和应用程序日志”,筛选NPS相关事件,记录客户端IP、用户名及错误代码。

客户端状态检查

- 客户端列表:在Radius服务器上检查客户端IP地址是否已正确添加,例如FreeRADIUS配置文件

clients.conf中需包含客户端IP及密钥:client 192.168.1.0/24 { secret = SecureKey123 shortname = Office-Switch } - 超时配置:若网络延迟较高,可调整客户端认证超时时间(如Cisco设备

radius-server timeout 5,默认5秒)。

Radius服务器IP地址的应用场景实践

企业无线网络认证

某企业部署了100台AP,需统一员工Wi-Fi认证,配置如下:

- Radius服务器:IP为

0.0.10,采用FreeRADIUS,对接AD域进行用户验证。 - 客户端配置:所有AP配置Radius服务器IP

0.0.10,共享密钥WiFi@2025!,认证端口1812。 - 策略配置:根据员工部门分配不同VLAN(如市场部

VLAN 10,技术部VLAN 20),实现部门网络隔离。

运营商宽带接入

某运营商采用Radius服务器管理用户拨号认证,部署架构如下:

- 主备Radius服务器:主服务器

16.0.100,备服务器16.0.101,共享密钥BroadbandKey!。 - BRAS客户端:宽带接入服务器(BRAS)配置主备服务器IP,负载均衡分发认证请求。

- 计费联动:Radius服务器与计费系统对接,实时记录用户流量、时长,支持按时长/流量计费。

相关问答FAQs

Q1:Radius服务器IP地址可以配置为公网IP吗?是否安全?

A:不建议将Radius服务器IP地址直接配置为公网IP,RADIUS协议默认使用UDP传输,且认证报文包含用户密码等敏感信息,若暴露在公网,易遭受中间人攻击、暴力破解等风险,若必须通过公网访问(如远程用户VPN认证),应采取以下安全措施:

- 使用IPSec VPN或SSL VPN隧道加密Radius通信流量;

- 配置强密码策略及双因素认证(如短信验证码);

- 限制公网访问IP地址,仅允许特定来源IP访问Radius端口;

- 部署入侵检测系统(IDS)监控异常认证行为。

Q2:客户端如何实现Radius服务器IP地址的动态发现?

A:RADIUS协议本身不支持动态服务器IP发现,但可通过以下间接方式实现:

- DHCP选项:在DHCP服务器中配置选项121(RADIUS服务器IP地址),客户端通过DHCP请求自动获取服务器IP(需客户端支持DHCP选项解析)。

- DNS解析:为Radius服务器配置域名(如

radius.example.com),客户端通过DNS动态解析获取IP地址(结合DDNS应对服务器IP变更)。 - 负载均衡器:通过虚拟IP(VIP)指向多台Radius服务器,客户端仅需配置VIP地址,由负载均衡器实现服务器动态选择与故障切换。

通过合理配置Radius服务器IP地址并强化安全管理,可有效构建稳定、安全的网络认证体系,满足不同场景下的用户接入控制需求,在实际部署中,需结合网络规模、业务需求及安全策略,选择合适的部署架构与防护措施,确保认证系统的高可用性与数据安全性。