外网访问内网Linux服务器是许多企业和个人用户在远程管理、数据同步或服务部署中常见的需求,但由于内网服务器通常位于局域网内,拥有私有IP地址(如192.168.x.x、10.x.x.x等),无法直接被公网访问,因此需要通过特定的技术手段实现穿透,本文将详细讲解实现外网访问内网Linux服务器的多种方法、操作步骤、注意事项及安全配置,帮助用户高效、安全地完成目标。

理解基本原理:内网与公网的区别

内网服务器是指连接在局域网中的设备,其IP地址由路由器动态分配(DHCP)或手动设置,属于私有IP地址范围,仅在局域网内可见,公网则是广域网,每个设备需有唯一的公网IP地址才能被直接访问,要实现外网访问,核心在于将内网服务器的端口映射到公网IP上,或通过中转服务器建立通信隧道,常见的技术方案包括端口转发、内网穿透工具、VPN以及反向代理等,每种方案适用于不同的场景,各有优缺点。

常用方法及操作步骤

端口转发(路由器设置)

端口转发是最基础的方法,通过路由器的端口映射功能,将公网端口的请求转发到内网服务器的指定端口,操作步骤如下:

-

步骤1:获取内网服务器信息

确认Linux服务器的内网IP(如168.1.100)和需要转发的服务端口(如SSH的22端口、Web服务的80端口等),在Linux服务器终端中使用ifconfig或ip addr命令查看内网IP。 -

步骤2:登录路由器管理界面

在浏览器中输入路由器的管理地址(如168.1.1),使用管理员账号登录,不同品牌路由器的界面可能不同,通常在“转发规则”“虚拟服务器”或“NAT设置”中找到端口转发选项。 -

步骤3:配置端口转发规则

添加转发规则,填写以下信息:- 外部端口:路由器映射到公网的端口(如2222,建议避免使用常用端口以防冲突)。

- 内部IP:Linux服务器的内网IP(

168.1.100)。 - 内部端口:服务器上实际服务的端口(如22)。

- 协议:根据服务选择TCP、UDP或ALL(如SSH选择TCP)。

保存设置后,路由器会将访问公网IP+外部端口的请求转发到内网服务器。

-

步骤4:公网IP访问测试

通过curl或浏览器访问公网IP:外部端口(如http://123.45.67.89:2222),若能正常显示服务内容,则说明配置成功,注意:若路由器动态获取公网IP,需使用DDNS(动态域名解析)工具将域名绑定到变化的公网IP。

内网穿透工具(无需路由器配置)

若无法操作路由器或内网服务器无公网IP,可使用内网穿透工具,如Ngrok、Frp、花生壳等,以Frp为例,其分为客户端(frpc)和服务端(frps),服务端部署在具有公网IP的VPS或云服务器上,客户端部署在内网Linux服务器。

-

步骤1:部署Frp服务端

在公网VPS上下载Frp对应版本的程序(从GitHub releases页面获取),配置frps.ini文件:[common] bind_port = 7000 vhost_http_port = 80

启动服务端:

./frps -c frps.ini。 -

步骤2:配置Frp客户端

在内网Linux服务器上下载frpc,配置frpc.ini文件,例如映射SSH服务:[common] server_addr = VPS的公网IP server_port = 7000 [ssh] type = tcp local_ip = 127.0.0.1 local_port = 22 remote_port = 6000

启动客户端:

./frpc -c frpc.ini。 -

步骤3:通过公网IP访问

通过SSH工具访问VPS公网IP:6000,请求将被frpc转发到内网服务器的22端口,实现远程登录。

VPN(虚拟专用网络)

VPN通过加密隧道将内网扩展到公网,用户接入VPN后如同在内网中直接访问服务器,常用方案有OpenVPN和WireGuard。

-

OpenVPN配置

在Linux服务器上安装OpenVPN,生成CA证书、服务器证书和客户端证书,配置server.conf文件,启动服务,客户端安装OpenVPN软件,导入配置文件连接,连接成功后即可通过内网IP访问服务器。 -

WireGuard配置

WireGuard更轻量,安装后通过wg-quick工具创建配置文件,例如服务器端配置:[Interface] Address = 10.0.0.1/24 PrivateKey = 服务器私钥 ListenPort = 51820 [Peer] PublicKey = 客户端公钥 AllowedIPs = 10.0.0.2/32

客户端配置对应IP和密钥,启动后双方可通过VPN IP通信。

反向代理(Nginx/Apache)

若服务为Web服务,可通过反向代理将公网请求转发到内网,在云服务器上部署Nginx,配置如下:

server {

listen 80;

server_name example.com;

location / {

proxy_pass http://192.168.1.100:80;

proxy_set_header Host $host;

}

}

访问example.com时,Nginx会将请求转发到内网服务器的80端口。

安全注意事项

外网访问涉及安全风险,需做好以下防护:

- 修改默认端口:避免使用SSH(22)、HTTP(80)等默认端口,减少被扫描攻击的概率。

- 启用防火墙:在Linux服务器上使用

iptables或firewalld限制访问IP,仅允许特定IP访问端口。sudo firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.0/24" port protocol="tcp" port="22" accept'

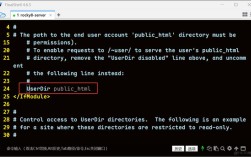

- 使用SSH密钥认证:禁用密码登录,仅通过密钥对验证身份,在

/etc/ssh/sshd_config中设置PasswordAuthentication no。 - 定期更新系统:保持Linux系统和服务软件(如OpenSSH、Nginx)为最新版本,修复安全漏洞。

- 访问日志监控:通过

lastb、auth.log等工具监控异常登录行为,发现可疑IP及时封禁。

方案对比与选择

下表总结了不同方案的优缺点及适用场景:

| 方案 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| 端口转发 | 配置简单,无需额外工具 | 需路由器权限,动态公网IP需DDNS | 有路由器管理权限,固定公网IP环境 |

| 内网穿透工具 | 无需路由器配置,支持动态IP | 依赖第三方服务,免费版有流量限制 | 无路由器权限,临时或测试访问 |

| VPN | 安全性高,可访问整个内网 | 配置复杂,需客户端支持 | 多设备长期接入内网,高安全需求 |

| 反向代理 | 适合Web服务,可负载均衡 | 仅支持特定协议,需公网服务器 | Web服务发布,HTTPS配置需求 |

相关问答FAQs

Q1: 使用内网穿透工具时,如何避免免费版的流量限制和稳定性问题?

A1: 可选择付费版内网穿透服务(如Frp的套餐),或自建Frp服务端(租用低配置VPS成本较低),自建时,优化frps.ini配置(如设置max_ports_per_client限制端口数),并启用HTTPS加密传输(通过vhost_https_port配置),同时定期监控服务端日志,确保稳定运行。

Q2: 外网访问Linux服务器时,如何提升数据传输的安全性?

A2: 除了SSH密钥认证和防火墙限制,建议启用协议加密:对于SSH,使用ssh -p 端口 -i 密钥文件 用户@公网IP命令,并配置sshd_config中的Ciphers参数指定高强度加密算法;对于Web服务,通过Nginx配置HTTPS(使用Let's Encrypt免费证书),强制HTTP跳转至HTTPS;对于VPN,选择WireGuard或OpenVPN的AES-256加密算法,确保数据传输过程中不被窃听或篡改。