网站漏洞在线检测工具是网络安全领域中用于发现网站潜在安全风险的重要技术手段,它们通过自动化扫描、模拟攻击等方式,帮助用户识别系统中的漏洞,从而及时修复,避免数据泄露、服务中断等安全事件,这类工具通常具备易用性、高效性和全面性,适用于企业、开发者及个人站长等多种用户群体,是保障网站安全的第一道防线。

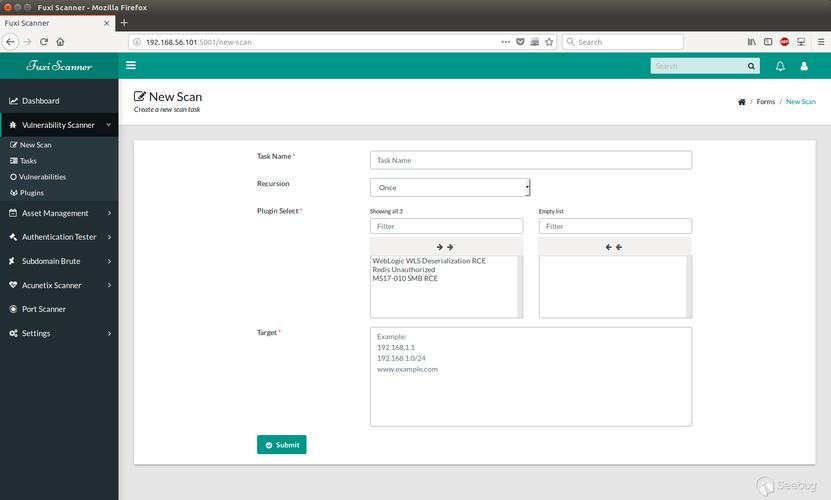

从技术原理来看,网站漏洞在线检测工具主要基于漏洞数据库、扫描引擎和分析算法三大核心组件,漏洞数据库收录了已知的安全漏洞信息,包括CVE编号、漏洞描述、影响范围及修复方案,这是工具判断目标是否存在漏洞的基础,扫描引擎则负责向目标网站发送特定请求,通过分析响应数据来判断是否存在漏洞,例如SQL注入漏洞的检测工具会构造包含恶意SQL语句的请求,若服务器返回异常结果,则可能存在该漏洞,分析算法则用于优化扫描策略,减少误报率,例如通过区分正常错误与漏洞特征,提高检测结果的准确性,先进的工具还支持爬虫技术,自动发现网站中的隐藏页面、API接口及子域名,扩大扫描范围,避免遗漏潜在风险。

根据功能特点,网站漏洞在线检测工具可分为多种类型,以满足不同场景需求,以下是常见类型及其适用场景的对比:

| 工具类型 | 主要功能 | 适用场景 |

|---|---|---|

| 综合扫描工具 | 支持漏洞扫描、配置检查、弱口令检测等,覆盖多种漏洞类型 | 企业级网站安全评估,需全面检测各类风险 |

| 专项漏洞检测工具 | 专注于特定漏洞类型,如SQL注入、XSS、文件上传漏洞等,检测深度高 | 针对已知漏洞的精准排查,或渗透测试前的初步扫描 |

| 云端SaaS工具 | 基于云平台提供服务,无需本地部署,支持实时监控和报告生成 | 中小型企业及个人用户,无需专业技术人员即可使用 |

| 集成开发工具 | 集成到开发流程中,支持CI/CD pipeline,实现开发阶段的安全检测 | DevSecOps场景,在代码部署前自动扫描漏洞,提升开发效率 |

在实际应用中,选择合适的工具需综合考虑目标网站的技术架构、安全需求及预算,对于使用老旧框架的网站,应优先选择支持历史漏洞检测的工具;对于高频更新的网站,需采用支持增量扫描的云端工具,减少对业务的干扰,工具的误报率和漏报率是关键指标,优质的工具会通过机器学习模型持续优化检测结果,并提供详细的修复建议,帮助用户快速解决问题。

尽管在线检测工具能高效发现漏洞,但它们并非万能的,工具无法完全模拟复杂的手工渗透测试,对于业务逻辑漏洞、权限绕过等需要人工分析的场景,检测结果可能存在局限性,频繁或高强度的扫描可能对目标服务器造成压力,甚至触发防火墙的防护机制,影响网站正常运行,建议用户结合人工审计和定期扫描,构建“工具+人工”的立体化安全防护体系,扫描过程中需遵守法律法规,未经授权的扫描可能涉及法律风险,务必获得目标所有者的书面许可。

为了提升检测效果,用户在使用工具时需注意以下几点:一是确保目标网站的访问权限,避免因登录状态限制导致扫描不完整;二是配置合理的扫描范围,排除无关域名或敏感页面,减少误报;三是定期更新工具漏洞库,确保覆盖最新的安全威胁;四是对扫描结果进行二次验证,通过人工复现确认漏洞存在,避免误报导致的资源浪费,某电商平台在使用在线检测工具时,发现支付接口存在XSS漏洞,通过工具提供的PoC(概念验证)代码复现后,确认漏洞风险等级为高危,随即修复了前端输入过滤逻辑,避免了用户数据泄露风险。

相关问答FAQs:

-

问:网站漏洞在线检测工具是否需要付费?

答:市面上既有免费工具也有付费工具,免费工具如Nessus Community版、OWASP ZAP等,适合个人用户或小型项目的基础检测,但功能可能受限;付费工具如Acunetix、Burp Suite Professional等,提供更全面的漏洞库、实时监控及技术支持,适合企业级用户,部分工具还采用“免费+增值”模式,基础功能免费,高级功能需订阅。 -

问:使用在线检测工具会对网站造成安全风险吗?

答:正常使用合规工具不会直接导致网站被攻击,但需注意两点:一是确保扫描行为获得授权,避免法律风险;二是避免高频扫描,可能触发服务器防护机制,建议在非高峰时段进行扫描,并选择支持“低影响扫描”模式的工具,减少对网站性能的干扰,扫描结果应妥善保管,避免泄露敏感信息。 (图片来源网络,侵删)

(图片来源网络,侵删)